熟悉的界面,仍旧是点哪个哪个不能开的选项,只有项目管理能进入

熟悉的界面,仍旧是点哪个哪个不能开的选项,只有项目管理能进入

那个view source是可以点的,不是让F12

那个view source是可以点的,不是让F12

开始代码审计

page选其它页面直接绕过…

page选其它页面直接绕过…

第二段要求admin为true,所以先看第三段

要求传id值,其浮点数不能为1且该字符串最后一位为9.

要求传id值,其浮点数不能为1且该字符串最后一位为9.

于是使用1-9或者1/9(此处有疑惑)

进行传值有

admin为true,再次看源码

admin为true,再次看源码

传file文件名,还有con(文件写入的数据)。

传file文件名,还有con(文件写入的数据)。

后面进行正则判断,题要从/.开始判断,要想绕过我们可以给文件起名为j.php/.

也就是说在文件名目录下加了个空目录,相当于没加,但是绕过了正则判断,这里还有一个chdir()函数

chdir(xxx) 函数改变当前的目录到所给值xxx

于是乎文件最后被存在了uploaded/backup/j.php

后面对文件写入con值

我们用hackbar工具进行POST传值,并在con中写php一句话准备用菜刀连接

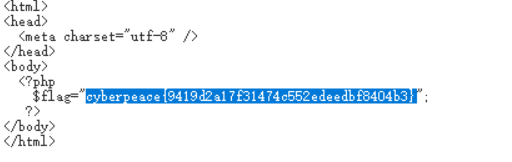

找到flag.php并打开

找到flag.php并打开

(我好无知,继续学习)