����������ƪ���£�����ѧ����HOOK��

https://blog.csdn.net/qq_34573534/article/details/103711216 //��л�������ߵķ���������ѧ����HOOK

----------------------------------------------------------------------------------------------------------------------------------------------

��Ȼ���Ѿ�������HOOK���һ�д��ƪ����HOOK�����£���ͬ��������HOOK��ȴ�������ŵ�ͯЬ��

�и��ο�����ƪ�ǵ�һƪ��ϣ���������д���Ҫ�����ѣ��Ҳ��ԵĻ������ǣ�Win7+VS2008+MFC

--------------------------------------------------------------------------------------------------------------------------------------------------

��һƪ˵����HOOK�Լ������MessageBoxW����ȻHOOK�Լ������õ���API��ʵ��Ӧ����û��ʲô����ô�����������Ϊ������������HOOKȴ��Ī��İ���������ҵ�HOOK���¾ʹ�HOOK�Լ��ij���ʼ�����º��渽�б����ӳ����VS2008Դ�����ص�ַ��

---------------------------------------------------------------------------------------------------------------------------------------------------

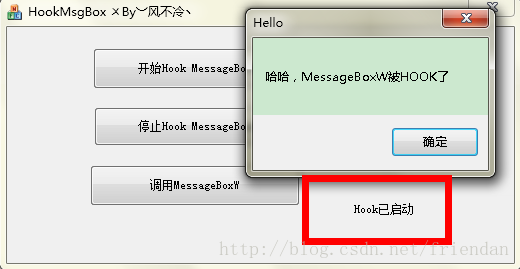

�ȿ�����д�����ӳ�������Ч����ͼ�������ٶ�����з�����

δ��MessageBoxWǰ��

��MessageBoxW��

---------------------------------------------------------------------------------------------------------------------

�����ҵ����⣬��˵һ��HOOK API ��һ��˼·�Ͳ��裺

HOOK API ��˼·������ԭAPI����ڣ�ʹ����ת�����ǵļ�API��ڣ�Ȼ��ִ�����ǵļ�API������Ϊʲô˵�Ǽ�API�����أ���Ϊ���ǵļ�API�����˺������ƺ���ʵAPI�����Ʋ�һ��֮�⣬����������ͬ�ģ������ǵĺ��������ͷ���ֵ�͵�����ʽ����һ���ġ�

-----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

HOOK API ��һ�㲽�裺

1.�����API������

ע���API���������˺������ƺ���ʵAPI��һ��֮�⣬�����Ķ�Ҫ����ʵAPI�Ķ�����ͬ����������ͺͷ���ֵ��������ʽ�ȡ�

�����ǿ�����������ٵ�MessageBoxW��

int WINAPI MyMessageBoxW(HWND hWnd,LPCWSTR lpText,LPCWSTR lpCaption,UINT uType)

{ //�����APIʱ������ĺ����������ʱ�ɲ�д... return 0;

}�����������֪����ʵAPI��ԭ�Ͷ����أ��ܼ��鿴MSDN���ɣ�������Ҳ������VS2008���������У�д�¸���ʵAPI��Ȼ��ѡ�и�API���ٵ�����Ҽ���ѡ��ת�����塿���Ϳ��Կ�����ԭ����������

...........................................................................................................................................................................

2.����API��������

��Ϊ����Ҫ��̬��ȡԭAPI�����ĵ�ַ����ȡ��������Ҫ���䱣�������������������أ�����Ƕ���API�������͵�ԭ���ˣ�����API�������͵Ķ�������ǾͿ������䶨��һ�������������ȡ������ʵAPI�����ĵ�ַ�ˣ����磬�Ҷ����MessageBoxW�������͵�������£�

//ԭ�������Ͷ���

typedef int (WINAPI* MsgBoxW)(HWND hWnd,LPCWSTR lpText,LPCWSTR lpCaption,UINT uType); ע�⣬ԭ�������Ͷ����еĺ�������ֵ�Ͳ�������Ҫ��MessageBoxW�Ķ�����ͬ��

������Ƕ�����API��������MsgBoxW��������dz�����int��char��float�����ͣ��÷���һ���ġ�ʵ���ϣ�������ȫ����MsgBoxW����int������ʹ�ã�����һ˵��API��������Ҳ������������API��������MsgBoxW�����ǾͿ�������������������Ӷ�Ϊ����ԭAPI��ַ�����ˡ�

�磺

MsgBoxW OldMsgBoxW=NULL;//ָ��ԭ������ָ������API�������ͺ����ǻ���Ҫһ��Զָ�����͵ı�������ΪϵͳAPI����dll�ļ��еģ��������Զָ�����Ϣ��������Ҳ���Ǻ����������Ȥ�����ѣ������ٶ�һ�¡�ϵͳ�Ѿ������Ƕ������Զָ�����ͣ�FARPROC������ֱ�������ü��ɣ��磺

FARPROC pfOldMsgBoxW; //ָ������Զָ��..................................................................................................................................................................................................................

3.��ȡAPI�������

���˱���ԭAPI������ַ�ı���OldMsgBox��ָ��ԭAPI������Զָ�룬���ǾͿ��Ի�ȡ��ʵAPI�ĵ�ַ�ˡ�

�磺

//��ȡԭAPI��ڵ�ַ HMODULE hmod=::LoadLibrary(_T("User32.dll")); OldMsgBoxW=(MsgBoxW)::GetProcAddress(hmod,"MessageBoxW"); pfOldMsgBoxW=(FARPROC)OldMsgBoxW;ע�⣬�������ǽ�ԭAPI��ַOldMsgBoxWǿ��ת������Զָ��pfOldMsgBoxW������ΪʲôҪǿ��ת����������Ҳ���Ǻ��������֪����ͯЬ�����ٶ�һ�¡�

................................................................................................................................................................................................................

4.����ԭAPI��ڵ�ǰ5���ֽ�

�����Ŀ����Ϊ�˻ָ��õģ��Ͼ�����HOOK��API����Ҫ������ʵ��API���α���һ��������ڵ�ǰ5���ֽ��أ������õ��˻����룬���ڲ��û������������ǿ��Եġ��п�ʱ��������һ�£����û���Ƿ��ܱ���һ��API��ڵ�ǰ5���ֽڣ���������ñ���д�Ļ�����ɣ��������£�

// ��ԭAPI�����ǰ5���ֽڴ��뱣�浽OldCode[] BYTE OldCode[5]; _asm { lea edi,OldCode //��ȡOldCode����ĵ�ַ,�ŵ�edi mov esi,pfOldMsgBoxW //��ȡԭAPI��ڵ�ַ���ŵ�esi cld //�����־λ��Ϊ��������ָ������ movsd //����ԭAPI���ǰ4���ֽڵ�OldCode���� movsb //����ԭAPI��ڵ�5���ֽڵ�OldCode���� } ....................................................................................................................................................................................................................

5.��ȡ����ڵ�ǰ5���ֽ�

��Ϊ��������ʵAPI��ڵ�ǰ5���ֽڣ�ʹ����ת�����Ǽ�API��������ڵ�ַ�����ij�Jmp xxxxxxxx������xxxxxxxx�������Ǽ�API����ڵ�ַ����ô������εõ��õ�ַ�أ�

ǰ���Ѿ��ܽ����һ����ʽ��

int nAddr= UserFunAddr �C SysFunAddr - �����Ƕ��Ƶ�����ָ��Ĵ�С��;

Jmp nAddr; //����Ҫ��ȡ�ľ���nAddr��ֵ

��Ȼ�Ѿ����˹�ʽ�����������ü��ɣ�UserFunAddr�൱�����ǵļ�API,SysFunAddr�൱����ʵAPI������ָ��Ĵ�СΪ5��ʵ�����Ϲ�ʽ�Ļ��������£�

//��ȡMyMessageBoxW����Ե�ַ,ΪJmp���� //int nAddr= UserFunAddr �C SysFunAddr - �����Ƕ��Ƶ�����ָ��Ĵ�С��; //Jmp nAddr; //�����Ƕ��Ƶ�����ָ��Ĵ�С��, ������5��5���ֽ��� BYTE NewCode[5]; _asm { lea eax,MyMessageBoxW //��ȡ���ǵ�MyMessageBoxW������ַ mov ebx,pfOldMsgBoxW //ԭϵͳAPI������ַ sub eax,ebx //int nAddr= UserFunAddr �C SysFunAddr sub eax,5 //nAddr=nAddr-5 mov dword ptr [NewCode+1],eax //������ĵ�ַnAddr���浽NewCode����4���ֽ� //ע��һ��������ַռ4���ֽ� } ......................................................................................................................................................................................................................

6.����ʵAPI��ڵ�ǰ5���ֽ�

ǰ�������Ѿ���������ʵAPI��ڵ�ǰ5���ֽڣ�Ҳ�Ѿ������������ڵ�ǰ5���ֽڣ���ν���¾㱸��ֻǷ���磬���ڿ�������ʵAPI��ڵ�ǰ5���ֽ��ˡ��������£�

//�����ϣ�����NewCode[]���ָ���൱��Jmp MyMessageBoxW //��Ȼ�Ѿ���ȡ����Jmp MyMessageBoxW //���ڸ��ǽ�Jmp MyMessageBoxWд��ԭAPI���ǰ5���ֽڵ�ʱ���� //֪��Ϊʲô��5���ֽ��� //Jmpָ���൱��0xe9,ռһ���ֽڵ��ڴ�ռ� //MyMessageBoxW��һ����ַ����ʵ��һ��������ռ4���ֽڵ��ڴ�ռ� //int n=0x123; nռ4���ֽں�MyMessageBoxWռ4���ֽ���һ���� //1+4=5��֪��Ϊʲô��5���ֽ��˰� HookOn();��API���ǰ5���ֽڵ�HookOn()��������������£�

//�������ӵĺ���

void HookOn()

{ ASSERT(hProcess!=NULL); DWORD dwTemp=0; DWORD dwOldProtect; //��API�������ǰ5���ֽ�Ϊjmp xxxxxx VirtualProtectEx(hProcess,pfOldMsgBoxW,5,PAGE_READWRITE,&dwOldProtect); WriteProcessMemory(hProcess,pfOldMsgBoxW,NewCode,5,0); VirtualProtectEx(hProcess,pfOldMsgBoxW,5,dwOldProtect,&dwTemp); } ������API�������ǰ5���ֽڣ��õ�������ϵͳAPI�������ٶȰٿ��������������⣬�ڴ˾Ͳ�˵�ˡ�

ע��hProcess�����̾�������ǿ���������ȡ����

DWORD dwPid=::GetCurrentProcessId();

HANDLE hProcess=OpenProcess(PROCESS_ALL_ACCESS,0,dwPid);..........................................................................................................................................................................................................

7.�ָ�API�������ǰ5���ֽ�

���ģ����лָ���ָ������������£�

//�رչ��ӵĺ���

void HookOff()

{ ASSERT(hProcess!=NULL); DWORD dwTemp=0; DWORD dwOldProtect; //�ָ�API�������ǰ5���ֽ� VirtualProtectEx(hProcess,pfOldMsgBoxW,5,PAGE_READWRITE,&dwOldProtect); WriteProcessMemory(hProcess,pfOldMsgBoxW,OldCode,5,0); VirtualProtectEx(hProcess,pfOldMsgBoxW,5,dwOldProtect,&dwTemp);

} ע��hProcess�ǽ��̾�������ǿ���������ȡ����

DWORD dwPid=::GetCurrentProcessId();

HANDLE hProcess=OpenProcess(PROCESS_ALL_ACCESS,0,dwPid);-----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

���Ͼ���HOOK API�Ĵ��������ˣ������������ѣ������ٿ�����д��Դ�룬���½��Դ�룬ϣ�����������ǵ����⡣

Դ�����ص�ַ��Hook�Լ������MessageBoxW.zip

ѧ����HOOK�Լ��ij�����ƪ�����ٽ�������HOOKϵͳ���г����MessageBoxA��MessageBoxW

------------------------------------------------------------------------------------------------------------------------------------------------------------------------

������һ����������������Ҫ���룬�����и�����ӡ��ɣ�

//ԭ�������Ͷ���

typedef int (WINAPI* MsgBoxW)(HWND hWnd,LPCWSTR lpText,LPCWSTR lpCaption,UINT uType);

MsgBoxW OldMsgBoxW=NULL;//ָ��ԭ������ָ��

FARPROC pfOldMsgBoxW; //ָ������Զָ��

BYTE OldCode[5]; //ԭϵͳAPI��ڴ���

BYTE NewCode[5]; //ԭϵͳAPI�µ���ڴ��� (jmp xxxxxxxx) HANDLE hProcess=NULL;//��������̾��

HINSTANCE hInst=NULL;//API���ڵ�dll�ļ���� void HookOn();

void HookOff();

int WINAPI MyMessageBoxW(HWND hWnd,LPCWSTR lpText,LPCWSTR lpCaption,UINT uType)

{ TRACE(lpText); HookOff();//����ԭ����֮ǰ���ǵ��Ȼָ�HOOKѽ����Ȼ�ǵ��ò����� //������ָ�HOOK���͵���ԭ�������������ѭ�� //�Ͼ����õĻ������ǵĺ������Ӷ���ɶ�ջ�������������� int nRet=::MessageBoxW(hWnd,_T("������MessageBoxW��HOOK��"),lpCaption,uType); HookOn();//������ԭ�����ǵü�������HOOK����Ȼ�´λ�HOOK������ return nRet;

} //�������ӵĺ���

void HookOn()

{ ASSERT(hProcess!=NULL); DWORD dwTemp=0; DWORD dwOldProtect; //��API�������ǰ5���ֽ�Ϊjmp xxxxxx VirtualProtectEx(hProcess,pfOldMsgBoxW,5,PAGE_READWRITE,&dwOldProtect); WriteProcessMemory(hProcess,pfOldMsgBoxW,NewCode,5,0); VirtualProtectEx(hProcess,pfOldMsgBoxW,5,dwOldProtect,&dwTemp); } //�رչ��ӵĺ���

void HookOff()

{ ASSERT(hProcess!=NULL); DWORD dwTemp=0; DWORD dwOldProtect; //�ָ�API�������ǰ5���ֽ� VirtualProtectEx(hProcess,pfOldMsgBoxW,5,PAGE_READWRITE,&dwOldProtect); WriteProcessMemory(hProcess,pfOldMsgBoxW,OldCode,5,0); VirtualProtectEx(hProcess,pfOldMsgBoxW,5,dwOldProtect,&dwTemp);

} //��ȡAPI�������ǰ5���ֽ�

//�����ǰ5���ֽڱ�����ǰ�涨����ֽ�����BYTE OldCode[5]

//�����ǰ5���ֽڱ�����ǰ�涨����ֽ�����BYTE NewCode[5]

void GetApiEntrance()

{ //��ȡԭAPI��ڵ�ַ HMODULE hmod=::LoadLibrary(_T("User32.dll")); OldMsgBoxW=(MsgBoxW)::GetProcAddress(hmod,"MessageBoxW"); pfOldMsgBoxW=(FARPROC)OldMsgBoxW; if (pfOldMsgBoxW==NULL) { MessageBox(NULL,_T("��ȡԭAPI��ڵ�ַ����"),_T("error!"),0); return; } // ��ԭAPI�����ǰ5���ֽڴ��뱣�浽OldCode[] _asm { lea edi,OldCode //��ȡOldCode����ĵ�ַ,�ŵ�edi mov esi,pfOldMsgBoxW //��ȡԭAPI��ڵ�ַ���ŵ�esi cld //�����־λ��Ϊ��������ָ������ movsd //����ԭAPI���ǰ4���ֽڵ�OldCode���� movsb //����ԭAPI��ڵ�5���ֽڵ�OldCode���� } NewCode[0]=0xe9;//ʵ����0xe9���൱��jmpָ�� //��ȡMyMessageBoxW����Ե�ַ,ΪJmp���� //int nAddr= UserFunAddr �C SysFunAddr - �����Ƕ��Ƶ�����ָ��Ĵ�С��; //Jmp nAddr; //�����Ƕ��Ƶ�����ָ��Ĵ�С��, ������5��5���ֽ��� BYTE NewCode[5]; _asm { lea eax,MyMessageBoxW //��ȡ���ǵ�MyMessageBoxW������ַ mov ebx,pfOldMsgBoxW //ԭϵͳAPI������ַ sub eax,ebx //int nAddr= UserFunAddr �C SysFunAddr sub eax,5 //nAddr=nAddr-5 mov dword ptr [NewCode+1],eax //������ĵ�ַnAddr���浽NewCode����4���ֽ� //ע��һ��������ַռ4���ֽ� } //�����ϣ�����NewCode[]���ָ���൱��Jmp MyMessageBoxW //��Ȼ�Ѿ���ȡ����Jmp MyMessageBoxW //���ڸ��ǽ�Jmp MyMessageBoxWд��ԭAPI���ǰ5���ֽڵ�ʱ���� //֪��Ϊʲô��5���ֽ��� //Jmpָ���൱��0xe9,ռһ���ֽڵ��ڴ�ռ� //MyMessageBoxW��һ����ַ����ʵ��һ��������ռ4���ֽڵ��ڴ�ռ� //int n=0x123; nռ4���ֽں�MyMessageBoxWռ4���ֽ���һ���� //1+4=5��֪��Ϊʲô��5���ֽ��˰� HookOn();

} //��ʼHook MessageBoxW

void CHookMsgBoxDlg::OnBnClickedBtnStartHook()

{ DWORD dwPid=::GetCurrentProcessId(); hProcess=OpenProcess(PROCESS_ALL_ACCESS,0,dwPid); GetApiEntrance(); SetDlgItemText(IDC_STATIC_INFO,_T("Hook������"));

} //����MessageBoxW

void CHookMsgBoxDlg::OnBnClickedBtnCallMsgBox()

{ ::MessageBoxW(m_hWnd,_T("����������MessageBoxW"),_T("Hello"),0);

} //ֹͣHook MessageBoxW

void CHookMsgBoxDlg::OnBnClickedBtnStopHook()

{ HookOff(); SetDlgItemText(IDC_STATIC_INFO,_T("Hook���"));

} ע�����Ķ���C++���룬Ϊ���ܸ�����Ŀ�����ע�ͣ���������Щ�ط��������ʱû�����á�